Возникло подозрение, что на компьютере вирус. Что делать?

Если вы обнаружили перечисленные выше особенности в работе вашего ПК, то вы должны либо убедиться, что дело явно не в заражении, либо обнаружить внедрившийся вирус и уничтожить его. Следующие действия помогут вам в этом.

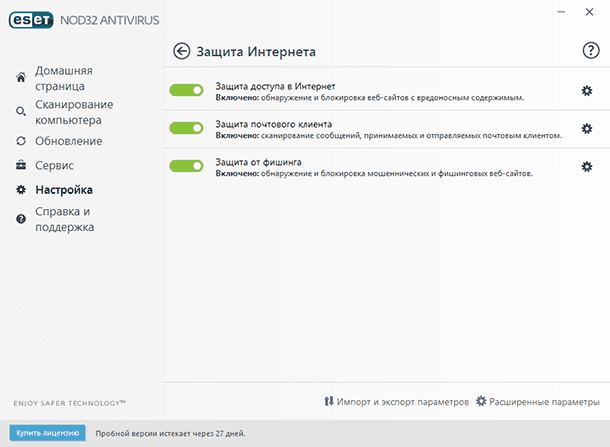

Просканируйте устройство антивирусом, если он ещё не стал жертвой злоумышленников и сохранил свою работоспособность. Если же это не помогло, воспользуйтесь другими антивирусами, а если угроза так и не была обнаружена, отключите компьютер от интернета или от локальной сети, прежде чем начать поиск вируса.

Посмотрите список расширений в браузерах, чтобы удостовериться в отсутствии тех из них, которые вам неизвестны. Вызовите историю просмотров в браузерах и проверьте, что посещений странных сайтов зафиксировано не было.

Попробуйте самостоятельно обнаружить вирус или воспользуйтесь помощью специалистов. При обнаружении вредоносного файла удалите его.

Поменяйте пароли на всех своих аккаунтах. В случае фиксации рассылки спама от вашего имени сообщите своим контактам, что вы были взломаны. Если вы вводили на устройстве данные своих банковских карт, сообщите банкам о возможной утечке ваших личных данных, чтобы предотвратить кражу денежных средств.

Чтобы этот порядок действий вам никогда не пригодился на практике, используйте сложные и различающиеся пароли для своих аккаунтов, с осторожностью устанавливайте программы из непроверенных источников, используйте установленный по умолчанию файрволл или любой надёжный антивирус, а также своевременно устанавливайте все обновления программ и антивирусных баз. Тогда угрожать безопасности вашего компьютера и, соответственно, безопасности вашего сайта вряд ли что-то будет

Компьютерный вирус — разновидность компьютерной программы, способной создавать свои копии (необязательно совпадающие с оригиналом) и внедрять их в файлы, системные области компьютера, компьютерных сетей, а также осуществлять иные деструктивные действия. При этом копии сохраняют способность дальнейшего распространения. Компьютерный вирус относится к вредоносным программам.

Каталог решений и проектов ИБ — Антивирусы доступны на TAdviser

Какие действия нужно выполнять, если обнаружен вирус?

Что делать, если ваш компьютер заражен?

Есть ряд признаков, свидетельствующих о заражении компьютера:

* вывод на экран непредусмотренных сообщений или изображений; * подача непредусмотренных звуковых сигналов; * неожиданное открытие и закрытие лотка CD-ROM-устройства; * произвольный, без вашего участия, запуск на компьютере каких-либо программ; * при наличии на вашем компьютере межсетевого экрана, появление предупреждений о попытке какой-либо из программ вашего компьютера выйти в интернет, хотя вы это никак не инициировали.

Если вы замечаете, что с компьютером происходит подобное, то с большой степенью вероятности можно предположить, что ваш компьютер поражен вирусом.

Кроме того, есть некоторые характерные признаки поражения вирусом через электронную почту:

* друзья или знакомые говорят вам о сообщениях от вас, которые вы не отправляли; * в вашем почтовом ящике находится большое количество сообщений без обратного адреса и заголовка.

Следует отметить, что не всегда такие признаки вызываются присутствием вирусов. Иногда они могут быть следствием других причин. Например, в случае с почтой зараженные сообщения могут рассылаться с вашим обратным адресом, но не с вашего компьютера.

Есть также косвенные признаки заражения вашего компьютера:

В 90% случаев наличие косвенных симптомов вызвано сбоем в аппаратном или программном обеспечении. Несмотря на то, что подобные симптомы с малой вероятностью свидетельствуют о заражении, при их появлении рекомендуется провести полную проверку вашего компьютера установленной на нем антивирусной программой. В случае отсутствия таковой, мы предлагаем скачать и установить пробную версию Антивируса Касперского Personal, которая будет полностью работоспособна две недели с момента установки.Что делать при наличии признаков заражения

Если вы заметили, что ваш компьютер ведет себя «подозрительно» :

Как найти заражённый файл

Обнаружение вируса или троянской программы на компьютере бывает как задачей непростой, требующей высокой квалификации, так и достаточно тривиальной — в зависимости от сложности вируса или троянца, от методов, которые используются для скрытия вредоносного кода в системе. В «тяжелых случаях», когда используются специальные методы маскировки и скрытия зараженного кода в системе (например, руткит-технологии), непрофессионалу найти зараженный файл не представляется возможным. Данная задача потребует специальных утилит, возможно — подключения жесткого диска к другому компьютеру или загрузки системы с CD-диска. Если же встретился обычный червь или троянская программа, то найти её иногда можно достаточно простыми способами.

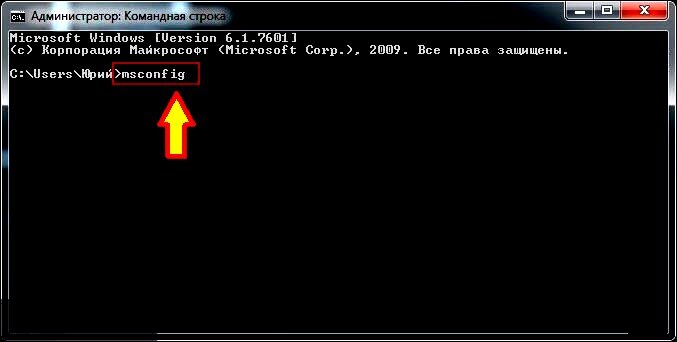

Абсолютное большинство червей и троянских программ должны получать управление при старте системы. Для этого в большинстве случаев используются два основных способа:

Наиболее «популярные» каталоги автозапуска в Windows 2000 и XP следующие:

Если в этих каталогах обнаружены подозрительные файлы, то их рекомендуется незамедлительно отослать в компанию-разработчика антивируса с описанием проблемы.

Ключей автозапуска в системном реестре достаточно много, наиболее «популярные» из них ключи Run, RunService, RunOnce и RunServiceOnce в ветках реестра:

Вероятнее всего там будут обнаружены несколько ключей с малоговорящими названиями и пути к соответствующим файлам

Особое внимание следует обратить на файлы, размещенные в системном или корневом каталоге Windows. Необходимо запомнить их название, это пригодится при дальнейшем анализе

Также «популярна» запись в следующий ключ:

По умолчанию в данном ключе стоит значение «%1″ %*».

Наиболее удобным местом для размещения червей и троянцев являются системный (system, system32) и корневой каталог Windows. Связано это с тем, что, во-первых, по умолчанию показ содержимого данных каталогов в Explorer отключен. А во-вторых, там уже находится множество разнообразных системных файлов, назначение которых для рядового пользователя абсолютно неизвестно, да и опытному пользователю понять является ли файл с именем winkrnl386.exe частью операционной системы или чем-то чужеродным — весьма проблематично.

Рекомендуется воспользоваться любым файловым менеджером с возможностью сортировки файлов по дате создания и модификации и отсортировать файлы в указанных каталогах. В результате все недавно созданные и измененные файлы будут показаны вверху каталога, и именно они будут представлять интерес. Наличие среди них файлов, которые уже встречались в ключах автозапуска, является первым тревожным звонком.

Более опытные пользователи могут также проверить открытые сетевые порты при помощи стандартной утилиты netstat. Рекомендуется также установить сетевой экран и проверить процессы, ведущие сетевую активность. Также рекомендуется проверить список активных процессов, при этом пользоваться не стандартными средствами Windows, а специализированными утилитами с расширенными возможностями — многие троянские программы успешно маскируются от штатных утилит Windows.

Но универсальных советов на все случаи жизни не существует. Часто приходится иметь дело с технически «продвинутыми» червями и троянскими программами, вычислить которых не так просто. В этом случае необходимо обратиться за помощью либо в службу технической поддержки антивирусной компании, защита от которой установлена на компьютере, либо в одну из компаний, специализирующихся на компьютерной помощи, либо попросить помощи на соответствующих интернет-форумах. К таким ресурсам можно отнести русскоязычные www.virusinfo.info и anti-malware.ru, а также англоязычные www.rootkit.com и www.gmer.net. Кстати, подобные форумы, специализирующиеся на помощи пользователям, есть и у многих антивирусных компаний.

Публикации на схожие темы

Удаленные знакомства: кому мы доверяем свои данные

Прогнозы в сфере конфиденциальности на 2021 год

Доксинг: что случается с вашими личными данными

Как найти и удалить вирус-майнер с компьютера

Во время онлайн-серфинга есть риск заразить компьютер скрытым вирусом-майнером. Он может самостоятельно использовать ПК или ноутбук для майнинга криптовалюты. Причем антивирус не всегда эффективен против такой программы, и от неё бывает сложно избавиться. Вредоносные программы-майнеры относятся к троянской группе вирусов. Они незаметно проникают в систему Windows и начинают использовать аппаратные ресурсы компьютера или ноутбука для майнинга криптовалюты. Как только пользователь обнаружил, что такой майнинг выполняется с его ПК, необходимо сразу избавиться от вредоносной программы.

Если вы задаетесь вопросом «Как удалить вирус с компьютера? Таким образом у вас или не установлен антивирус, или установлен бесплатный слабый антивирус, или установлен не лицензионный и он перестал работать. Если рекомендации ниже по самостоятельному удалению вирусов с ноутбука или компьютера вам не помогут, то мы поможем вам. Обращайтесь к нам и мы вам поможем — Медиа Сервис Запорожье. Предоставляем услуги: чистка ноутбука от вирусов, удаление вирусов на компьютере, снятие блокирующих окон.

| Часть 1. Удаление Вируса с ПК или Ноутбука Без Антивируса | 82 | Процесс удаления вирусов из компьютера самостоятельно тернист. Вредоносные программы хорошо научились защищать себя от антивирусов. | |

| Связанные темы | 125 | Добрый день. | |

| Как Удалить Вирус с Моего Компьютера Без Антивируса | 484 | В этом руководстве показано как удалить вирус с заражённого ноутбука. Вы можете удалить вирус с компьютера без антивируса, прекратив выполнение процессов, связанных с вирусами, отключив неизвестные процессы, включив Защитник Windows и удалив вирус с помощью Защиты от Вирусов и угроз в Защитнике Windows. | |

| Как удалить вирусы из системы зараженного компьютера? | 52 | Каждый компьютер проходит ряд проверок с момента включения до загрузки операционной системы. Если компьютер не включается или не загружается в операционную систему, это может быть сбой:. | |

| Что делать, если еще не поймал вирус | 446 | Вредоносное ПО может поселиться не только на вашем сайте, но и в компьютере — и это тоже может угрожать безопасности сайта в том числе. Однако вирусы зачастую не проявляют себя и, если антивирус не смог уберечь ПК от заражения, то подозрительная активность иногда обнаруживается далеко не сразу. | |

| Файлы не открываются, отображаются битыми | 208 | Компьютеры стали неотъемлемой частью нашей жизни, скоро не останется ни одного человека, который не пользуется ноутбуком или стационарным компьютером на работе или дома. Поэтому активно работают и создатели различных вредоносных программ и вирусов, желающие пробраться в наши устройства и украсть оттуда логины, пароли, банковские данные и тому подобное. | |

| Добро пожаловать в Dell | 8 | Читайте о симптомах, которые сигнализируют о наличии на компьютере вируса. Как на вирусы реагирует компьютер, антивирусная программа или браузер. |

Как скачать 2GIS на Андроид. Подбираем подарки на Новый год по знаку Зодиака. Как скачать Hero Wars на Android.

Рекомендуемые действия

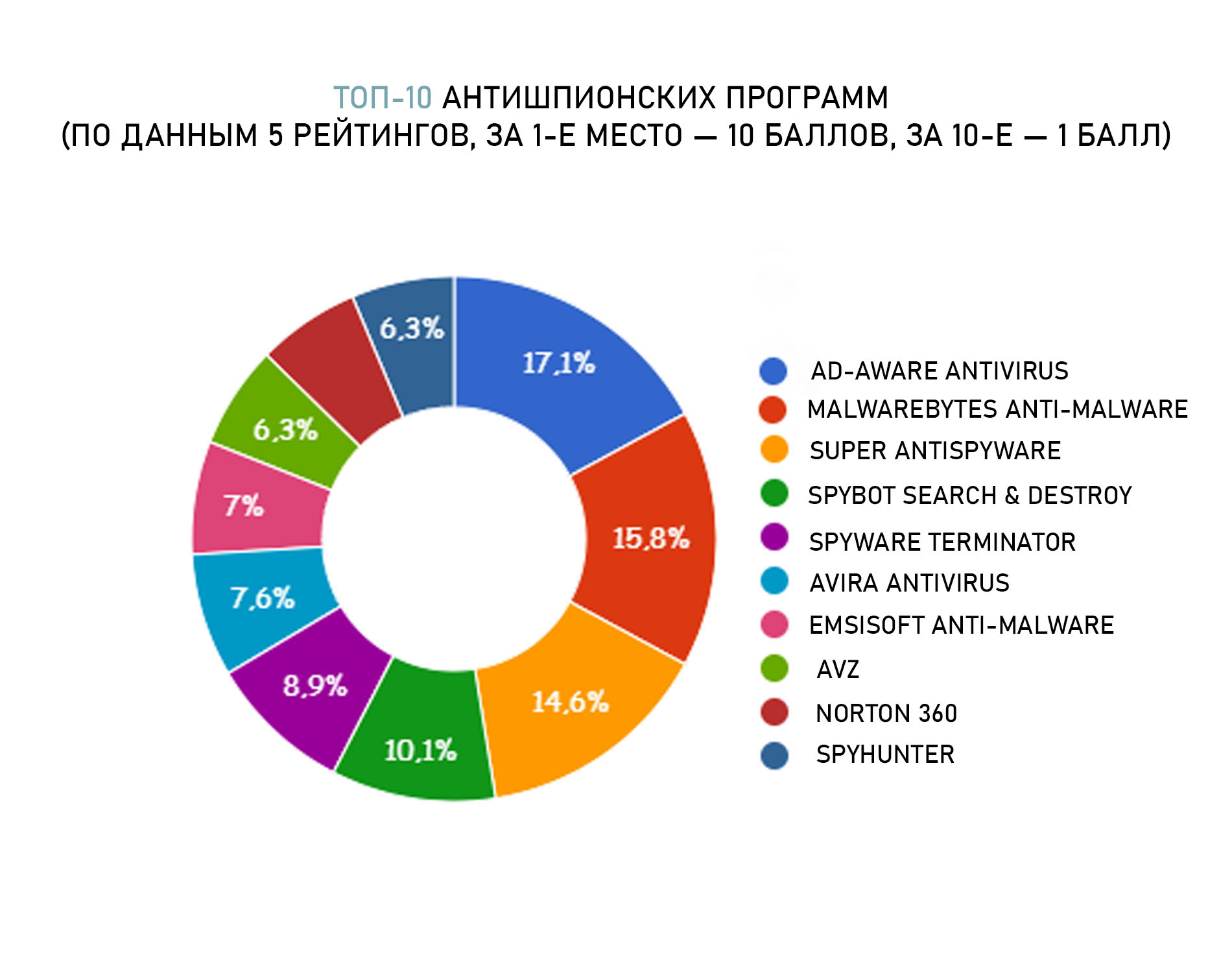

Возможно, что устарел набор антивирусных баз — необходимо скачать последние обновления и проверить компьютер. Если это не помогло, то, возможно, помогут антивирусы от других производителей. Большинство известных антивирусных компаний выпускают бесплатные версии своих продуктов (пробные версии или одноразовые «чистильщики») — рекомендуется воспользоваться этой услугой. Если вирус или троянская программа обнаружена другим антивирусом — в любом случае зараженный файл следует отослать разработчику того антивируса, который его не определил. Это поможет более оперативно добавить его в обновления и защитить от заражения других пользователей этого антивируса.

Если ничего не обнаружено, то, прежде чем приступить к поиску зараженного файла, рекомендуется физически отключить компьютер от интернета или от локальной сети, если он был к ней подключен, выключить Wi-Fi-адаптер и модем (если они есть). В дальнейшем пользоваться сетью только в случае крайней необходимости. Ни в коем случае не пользоваться системами интернет-платежей и банковскими интернет-сервисами. Избегать обращения к персональным и любым конфиденциальным данным, не пользоваться интернет-службами, для доступа к которым необходимо ввести логин и пароль.

Меры профилактики от заражения вирусом

Чтобы не допустить заражения, специалисты советуют придерживаться нескольких простых правил:

- Не переходить по сомнительным ссылкам. Такие сайты всегда заражены вирусами.

- Обязательно скачать и установить антивирусную программу. Лучше всего отдать предпочтение проверенным лицензионным ПО с регулярным обновлением.

- Не сохранять на сайтах пароли, номера карт банка и прочие личные данные. Именно за ними охотятся хакеры, данные нужны для различных махинаций.

- Периодически менять пароли на всех сайтах, чтобы затруднить доступ к личным данным.

В случае любых неприятностей лучше обратиться к специалисту

В случае любых неприятностей лучше обратиться к специалисту

№2. Позаботьтесь о своих аксессуарах

Предыдущий шаг должен был предотвратить появление вредоносного ПО, не так ли? Ну, среда была в основном онлайн. Некоторые вредоносные программы также достаточно мощны, чтобы распространяться через автономные носители, такие как USB-накопители и компакт-диски. Итак, ради вашего блага и блага других вам следует отключить почти все эти аксессуары от своего устройства

Что еще более важно, не делитесь данными с друзьями с помощью USB-накопителя. Также имеет смысл отключить другие аксессуары, такие как принтеры, микрофоны и т

Д., Потому что злоумышленники могут попытаться вмешаться в эти устройства.

Ситуация может ухудшиться, если у вас есть сетевые устройства. Например, если ваш компьютер случайно был подключен к сети с другими, вам следует отключить кабели. Это снизит вероятность распространения вредоносного ПО через локальное соединение. Здесь следует отметить, что вы защищаете не только свою, но и другие потенциальные системы, которые могут быть атакованы. Другими словами, поскольку общая безопасность является главной заботой, лучше запускать компьютер с базовым уровнем оборудования.

Чего следует опасаться

Качество кибератак постоянно растет: преступники совершенствуют свои методы, пишут новые вирусы, находят слабые места в системах защиты. При этом виды угроз, с которыми чаще всего сталкивается бизнес, не меняются.

При фишинговой атаке сотрудники получают письмо с «официального» адреса известной компании, которая обманом заставляет получателей перейти по вредоносной ссылке, чтобы после украсть личную информацию пользователей. Программы в этом случае могут использовать разные.

Одна из самых опасных — вирус-вымогатель, с которым столкнулись уже упомянутые Acer и Apple. Вирус считывает и шифрует данные с серверов компании. Дальше работает сценарий двойного шантажа: сначала хакеры просят выкуп за возобновления доступа к зашифрованным данным, затем шантажируют вероятностью «слива информации».

Так и получилось с чертежами Apple: данные были похищены с сервера тайваньской компании Quanta Computer. Платить Quanta отказалась, поэтому в день презентации нового ноутбука REvil опубликовала в даркнете подробные чертежи устройства. Теперь хакеры ведут переговоры напрямую с Apple и угрожают в случае неуплаты продолжить «слив».

Еще один популярный вариант киберугрозы, основанный на социальной инженерии, — ВЕС-атака, или компрометация деловой переписки. В этом случае злоумышленники от имени непосредственного или вышестоящего руководителя в электронной почте дают распоряжение перевести деньги на определенный счет, который на самом деле принадлежит преступникам.

По-прежнему используются старые-добрые DDoS-атаки. Существенное замедление работы сайта или даже полная ее остановка несет многомиллионные убытки компаниям, чей бизнес завязан на онлайн-продажах. В этом случае хакеры как могут воспользоваться «падением» сайта для кражи информации, так и требовать выкуп за быстрое возобновление работы.

Как полностью убрать рекламный вирус в Windows?

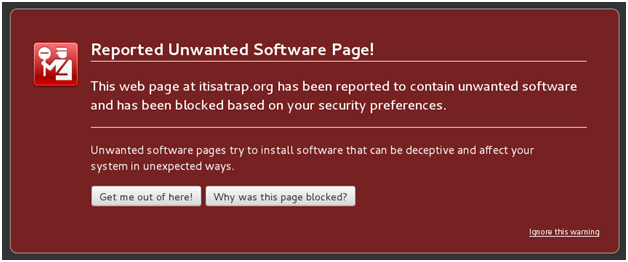

Это все не про меня, но мой сайт все равно получил красную плашку!

В первую очередь нужно конечно всё перепроверить и просканировать свой сайт на вирусы и подозрительные скрипты. А дальше уже принимать решения. Вы также можете воспользоваться сервисом от самого Google. Он предоставляет возможность проанализировать ваш сайт для обнаружения вредоносного кода или вирусов без опасности заражения. Но база там уже сильно устарела, а обновлять этот инструмент сам Google почему-то не торопится.

Если вышеперечисленные причины не имеют отношения к вашим сайтам, но вы все равно получили “блокировку” от Google, то я спешу Вас обрадовать. Возможны и другие причины. Например нарушений авторских прав. Тут всё просто. Тебя посодют! А ты не воруй!

А вот самым интересным за что ещё могут заблокировать — это реклама и ссылки низкокачественных сайтов. Да, вас могут заблокировать из-за того что на вашем сайте есть реклама другого заблокированного сайта. Вот так и получилось со мной.

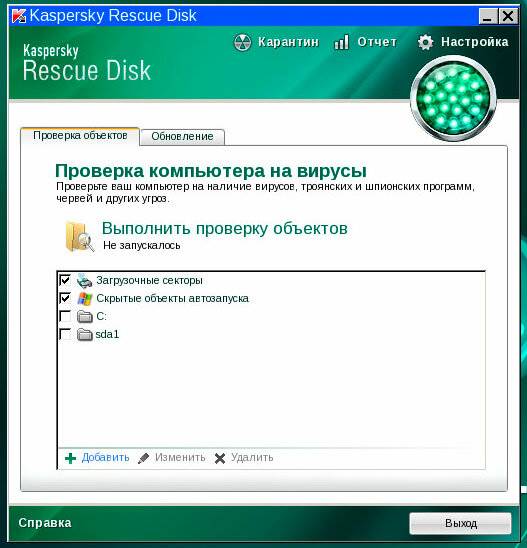

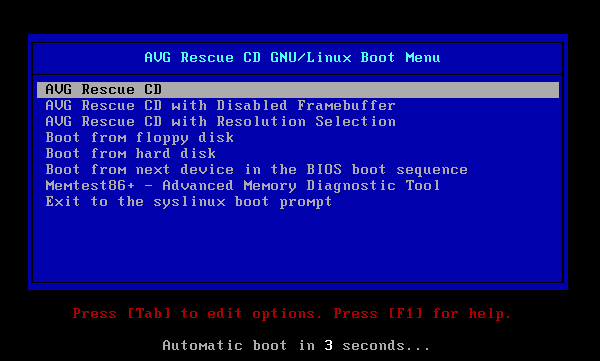

2- Использование самозагружающихся копий программ безопасности

Как я указал вам позже по этой теме, есть вирусы, как только они присоединяются к вашему устройству, которые отключают работу программ защиты, включая брандмауэр, и любых других программ, которые не позволяют вирусу запускать свою задачу на ваше устройство, а значит, если нет программы защиты, удаляющей вирус, кто решит проблему? К счастью, самые известные программы безопасности создают самозагружающуюся ISO-копию своей программы, чтобы пользователь мог записать эту копию на флэш-накопитель, а затем начать загрузку с него, а не с Windows. содержимое диска, и в большинстве случаев результат этого исследования положительный, и он удаляет вирусы, и мы ранее предоставляли вам набор этих надежных копий в статье об антивирусных программах с копиями ISO. Что касается способа его использования, это очень просто. Все, что вам нужно, это USB-накопитель или компакт-диск, чтобы начать записывать на него копию программы с помощью одной из программ записи, а затем вы загружаетесь с нее, как мы объяснили. тебе Как загрузиться с флешки или компакт-диска.

Признаки заражения

К основным признакам заражения относится увеличение исходящего интернет-трафика — правило справедливое как для индивидуальных пользователей, так и для корпоративных сетей. Если при этом не ведётся активная интернет-деятельность (например, ночью), то это означает, что её ведёт кто-то еще. И, скорее всего, — в злоумышленных целях. При наличии сетевого экрана сигналом о заражении могут являться попытки неизвестных приложений открыть интернет-соединения. Многочисленные рекламные «поп-апы» при посещении веб-сайтов могут сигнализировать о том, что в системе присутствует рекламная система (Adware).

Частые зависания и сбои в работе компьютера могут также быть вызваны фактом заражения. Однако во многих случаях причина сбоев не вирусная, а аппаратная или программная. Если же похожие симптомы проявляются сразу на нескольких (многих) компьютерах в сети, если при этом резко возрастает внутрисетевой трафик, то причина, скорее всего, кроется в распространении по сети очередного сетевого червя или троянской программы-бэкдора.

Косвенными признаками факта заражения могут являться также симптомы и не компьютерные. Например, счета за телефонные звонки или SMS-сообщения, которых на самом деле не было. Это может говорить о том, что на компьютере или в мобильном телефоне завёлся «телефонный троянец». Если зафиксированы случаи несанкционированного доступа к личному банковскому счёту или факты использования кредитной карты, то это может быть сигналом о шпионской программе, внедрённой в систему.

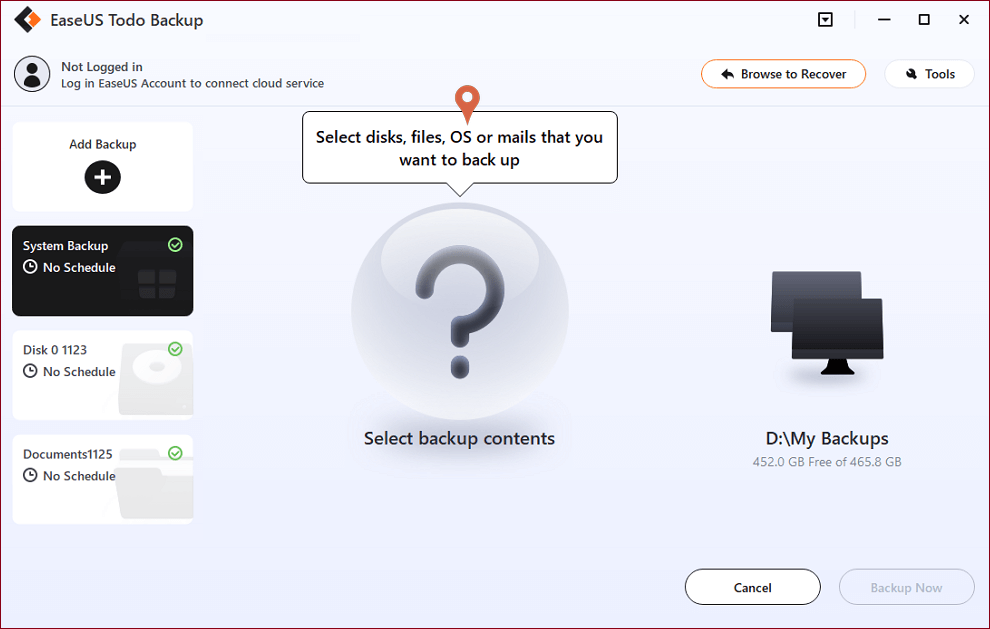

1- Сделайте резервную копию ваших файлов

То есть, если на вашем устройстве обнаружен тип вируса, слабый или сильный, первое, что вы должны сделать, это создать резервную копию ваших данных, а также конфиденциальных файлов, которые вы не хотите терять, поскольку хакер имеет возможность контролировать и удалять файлы, но какие файлы следует сохранить Резервную копию? мы сделали Отвечая на этот вопрос в статье, какие файлы следует сохранять резервную копию? Прочтите его, чтобы сохранить ваши самые важные файлы в безопасности, но иногда, особенно если это Вирус мощный, он также не позволит вам контролировать файлы, например копировать их или использовать программы. Сохраните резервную копию.

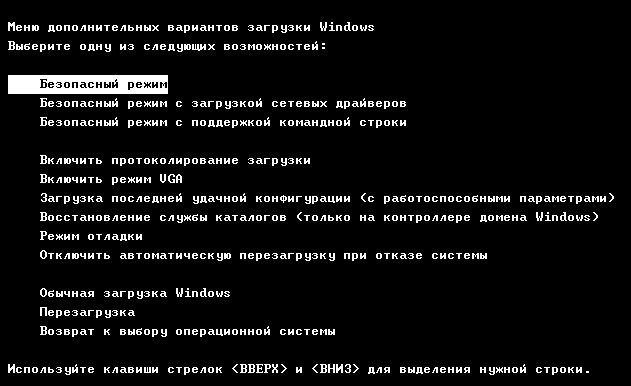

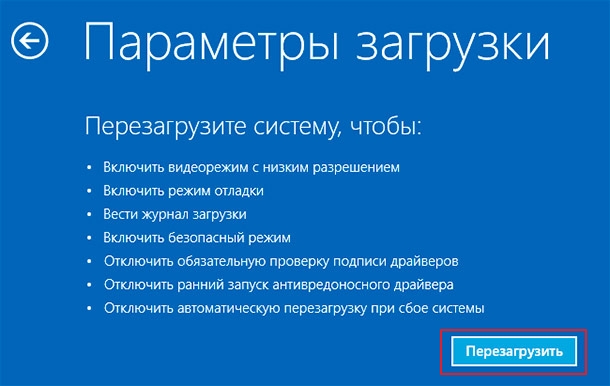

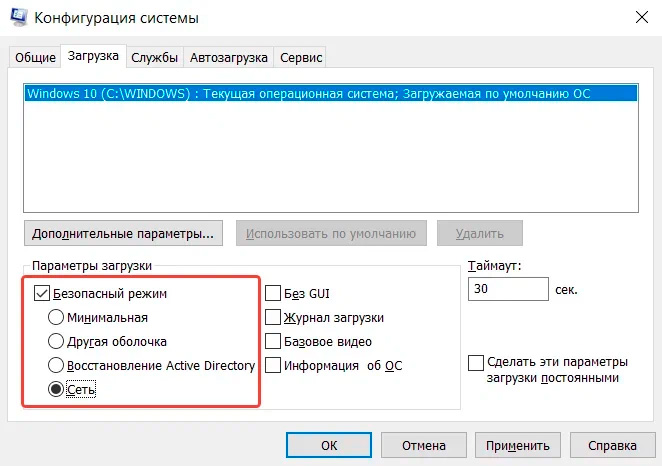

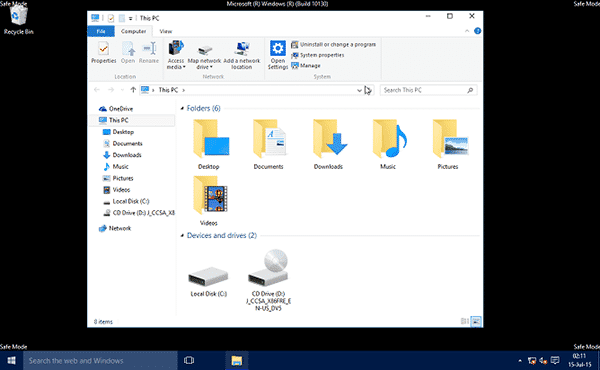

Но у вас все еще есть шанс выполнить этот процесс, войдя в режим. Безопасный режим Причина этого в том, что в этом режиме не загружаются программы и приложения, и, поскольку вирус проникает через программу, переход в этот режим не позволит ей работать. Ранее мы обсуждали метод загрузки в безопасном режиме. После входа в безопасный режим, теперь вы можете скопировать все необходимые файлы и перенести их на внешний жесткий диск, на компакт-диск или карту памяти … вообще на любой диск, удаленный от внутреннего жесткого диска.

Классификация вирусов по среде обитания

В эпоху вирусов для DOS часто встречались гибридные файлово-загрузочные вирусы. После массового перехода на операционные системы семейства Windows практически исчезли как сами загрузочные вирусы, так и упомянутые гибриды. Отдельно стоит отметить тот факт, что вирусы, рассчитанные для работы в среде определенной ОС или приложения, оказываются неработоспособными в среде других ОС и приложений. Поэтому как отдельный атрибут вируса выделяется среда, в которой он способен выполняться. Для файловых вирусов это DOS, Windows, Linux, MacOS, OS/2. Для макровирусов — Word, Excel, PowerPoint, Office. Иногда вирусу требуется для корректной работы какая-то определенная версия ОС или приложения, тогда атрибут указывается более узко: Win9x, Excel97.

Файловые вирусы при своем размножении тем или иным способом используют файловую систему какой-либо (или каких-либо) ОС. Они:

- различными способами внедряются в исполняемые файлы (наиболее распространенный тип вирусов);

- создают файлы-двойники (компаньон-вирусы);

- создают свои копии в различных каталогах;

- используют особенности организации файловой системы (link-вирусы).

Число вредоносных программ неуклонно растет и уже в скором будущем может достичь масштабов эпидемии. Распространение вирусов в цифровом мире не имеет границ, и даже при всех имеющихся возможностях нейтрализовать деятельность преступного киберсообщества сегодня уже невозможно. Бороться с хакерами и вирусописателями, которые неустанно совершенствуют свое мастерство, становится все сложнее. Так, злоумышленники научились успешно скрывать цифровые каналы распространения угроз, что значительно затрудняет отслеживание и анализ их онлайн-движения. Меняются и пути распространения, если раньше киберпреступники предпочитали электронную почту для распространения вирусов, то сегодня лидерские позиции занимают атаки в режиме реального времени. Также наблюдается рост вредоносных веб-приложений, которые оказались более чем пригодны для атак злоумышленников. Как заявил Говинд Раммурти, генеральный и управляющий директор компании eScan MicroWorld, сегодня хакеры научились успешно уклоняться от детектирования традиционными антивирусными сигнатурами, которые по ряду причин обречены на неудачу, когда дело доходит до обнаружения веб-угроз. Судя по образцам, исследованным в eScan, веб-угрозы превалируют среди вредоносных программ. 82% выявленных вредоносных программ — файлы с расширением PHP, HTML и EXE, а MP3, CSS и PNG — менее чем 1%.

Это явно говорит о том, что выбор хакеров – это Интернет, а не атаки с использованием уязвимостей программного обеспечения. Угрозы имеют полиморфный характер, это означает, что вредоносные программы могут быть эффективно перекодированы удаленно, что делает их трудно обнаружимыми. Поэтому высокая вероятность заражения связана, в том числе, и с посещениями сайтов. Согласно данным eScan MicroWorld, количество перенаправляющих ссылок и скрытых загрузок (drive-by-download) на взломанных ресурсах увеличилось более чем на 20% за последние два месяца. Социальные сети также серьезно расширяют возможности доставки угроз.

Загрузочные вирусы записывают себя либо в загрузочный сектор диска (boot-сектор), либо в сектор, содержащий системный загрузчик винчестера (Master Boot Record), либо меняют указатель на активный boot-сектор. Данный тип вирусов был достаточно распространён в 1990-х, но практически исчез с переходом на 32-битные операционные системы и отказом от использования дискет как основного способа обмена информацией. Теоретически возможно появление загрузочных вирусов, заражающих CD-диски и USB-флешек, но на текущий момент такие вирусы не обнаружены.

Многие табличные и графические редакторы, системы проектирования, текстовые процессоры имеют свои макро-языки для автоматизации выполнения повторяющихся действий. Эти макро-языки часто имеют сложную структуру и развитый набор команд. Макро-вирусы являются программами на макро-языках, встроенных в такие системы обработки данных. Для своего размножения вирусы этого класса используют возможности макро-языков и при их помощи переносят себя из одного зараженного файла (документа или таблицы) в другие.

Скрипт-вирусы, также как и макро-вирусы, являются подгруппой файловых вирусов. Данные вирусы, написаны на различных скрипт-языках (VBS, JS, BAT, PHP и т.д.). Они либо заражают другие скрипт-программы (командные и служебные файлы MS Windows или Linux), либо являются частями многокомпонентных вирусов. Также, данные вирусы могут заражать файлы других форматов (например, HTML), если в них возможно выполнение скриптов.

Перенаправление на сайты

Для многих интернет-преступников важным источником заработка является комиссия, получаемая от перенаправления пользователей со страниц, которые вы хотите посетить, на совершенно другие сайты.

Это можно сделать несколькими способами – изменяя настройки сети компьютера, маршрутизатора или браузера, либо установив в систему дополнительные программы (например, описанные выше панели инструментов). Заметить симптомы такого состояния довольно легко – типичным является, например, изменение поисковой системы используемой по умолчанию браузером.

Что делать? Во-первых, воспользуйтесь инструкциями, приведенными во втором пункте – во многих случаях удаление дополнительного, нежелательного программного обеспечения решает проблему. В более тяжелых случаях остается ручное изменение параметров сети (тут стоит обратиться к поставщику услуг интернета).

Каким образом действует вредоносный сайт

Можно выделить два основных типа вредоносных сайтов. Первым требуется взаимодействие с пользователем для осуществления заражения, вторым же не нужно никаких действий пользователя. При посещении злонамеренного сайта можно заразиться несколькими способами, например, нажать на рекламный баннер, загрузив себе на компьютер вредоносную программу. Если сайт фишинговый, он может похитить ваши учетные данные, маскируясь под онлайн-банкинг или что-то подобное. Также для заражения порой достаточно просто нажать на ссылку, перейти на сайт и… всё, больше никаких действий не потребуется, все остальное сделает сервер злоумышленника.

Рисунок 1. Предупреждение браузера о подозрительном сайте

В случае загрузки вредоносного файла механизм прост: вы заразите свой компьютер, как только запустите такой файл (это не обязательно должен быть exe-файл, это вполне может быть изображение или PDF). Если же мы говорим о вредоносной рекламе, тут все немного сложнее — часто такая реклама, изначально являясь безобидной, располагается на вполне легитимных и заслуживающих доверия сайтах, только затем оснащаясь вредоносной составляющей, заражающей посетителей этого легитимного сайта.

В некоторых случаях для заражения необходимо нажать на такое рекламное объявление, при этом вы будете перенаправлены на злонамеренный веб-сайт. В других случаях от вас не потребуется даже этого, заражение произойдет автоматически, в фоновом режиме.

Сайты, заражающие пользователей без взаимодействия с ними

Когда мы говорим о сайтах, способных заражать домашние компьютеры, не требуя каких-либо действий от пользователя, мы задаемся вопросом, как они работают. Ответ заключается в основном в двух технологиях — JavaScript и Flash. Когда вы посещаете сайт, созданный с использованием только HTML (в настоящее время очень редко можно встретить сайт без JavaScript, однако давайте говорить теоретически), основное поведение веб-приложения заключается в том, что вы запрашиваете страницу, а сервер отображает ее в качестве ответа.

На стороне клиента в этом случае ничего опасного не происходит. Использование только HTML приводит к многочисленным ограничениям при рендеринге веб-страницы, поэтому вполне вероятно, что веб-разработчик захочет использовать JavaScript — язык, который поможет ему сделать его веб-страницы более запоминающимися и функциональными.

Если позволить скриптам выполняться на стороне сервера, это будет сильно перегружать его, поэтому JavaScript выполняет скрипты на стороне клиента (таким образом, скрипт запускается непосредственно на вашем компьютере), что приводит к оптимизации работы сервера.

Следовательно, мы имеем ситуацию, в которой вредоносный сайт может выполнить скрипт на компьютере пользователя без его ведома. Более того, злоумышленники сейчас часто используют обфускацию кода, запутывая его и шифруя, поэтому даже при анализе исходного вредоносной кода страницы пользователь не обнаружит ничего подозрительного.

Рекомендуемые действия

Возможно, что устарел набор антивирусных баз — необходимо скачать последние обновления и проверить компьютер. Если это не помогло, то, возможно, помогут антивирусы от других производителей. Большинство известных антивирусных компаний выпускают бесплатные версии своих продуктов (пробные версии или одноразовые «чистильщики») — рекомендуется воспользоваться этой услугой. Если вирус или троянская программа обнаружена другим антивирусом — в любом случае зараженный файл следует отослать разработчику того антивируса, который его не определил. Это поможет более оперативно добавить его в обновления и защитить от заражения других пользователей этого антивируса.

Если ничего не обнаружено, то, прежде чем приступить к поиску зараженного файла, рекомендуется физически отключить компьютер от интернета или от локальной сети, если он был к ней подключен, выключить Wi-Fi-адаптер и модем (если они есть). В дальнейшем пользоваться сетью только в случае крайней необходимости. Ни в коем случае не пользоваться системами интернет-платежей и банковскими интернет-сервисами. Избегать обращения к персональным и любым конфиденциальным данным, не пользоваться интернет-службами, для доступа к которым необходимо ввести логин и пароль.