ОБЪЕДИНЯЕМ СКОРОСТИ ДВУХ ИЛИ НЕСКОЛЬКИХ ПРОВАЙДЕРОВ inetFusion+

Подпишись на канал https://www.youtube.com/channel/UC3CMP0968XMr3G5c1mbLNYA.Нашел вторую интересную программу которая умеет суммировать скорости интернета двух и.более провайдеров. Испытание этой программы успешно на спидтесте..По результатам теста ясно, что она может увеличивать скрорость за счет нескольких.интернет-соединений..Для теста использовал 2 интернета: ADSL и 4G..Программа спокойно работает на windows 7..Название программы: inetFusion+..Подобная программа: https://www.youtube.com/watch?v=_E6p3ydk7yk.Канал о лайфхаках ОС Windows и Android и обзорах полезных и безполезных программ.

Как Настроить Интернет На Компьютере — ПОШАГОВО!

Сегодня мы разберемся с вопросом, как настроить интернет на компьютере или ноутбуке. Как правило, интернет настраивается сотрудником провайдера в тот момент, когда вы заключаете с ним договор на оказание услуг — ведь именно корректный выход во всемирную паутину является показателем выполнения данной услуги. Однако впоследствии при переустановке Windows или покупке нового компьютера настройки интернета могут слететь, и здесь уже перед нами встанет дилемма — вызывать техподдержку или сделать все своими руками. На самом деле, задачка эта совсем не сложная, поэтому прочитав до конца эту статью, вы сможете не раз сэкономить деньги.

Самым частым типом подключения является кабельное — вам в квартиру протягивают провод с особым LAN коннектором на конце, который вставляется в сетевую карту в корпусе ПК. Однако, в зависимости от провайдера, существует несколько типов подключения к сети. То, как правильно настроить интернет и каким способом происходит коннект к всемирной сети, должно быть указано в бумагах договора, который вам выдали при первичной настройке интернета сотрудником. Их несколько — автоматический IP, статический IP, PPPoE, L2TP, с фильтрацией по MAC адресу. Рассмотрим их по порядку.

Почему выбрал именно Tenda W15E

Настройка унифицированной сети

Настройка унифицированной сети

Tenda W15E — далеко не единственный роутер с поддержкой технологии Multi-WAN. Просто я посмотрел на другие варианты и понял, что мне этот подходит больше. Тем более, что к трём описанным выше возможностям у этой модели есть и другие фишки, которые мне пришлись по душе.

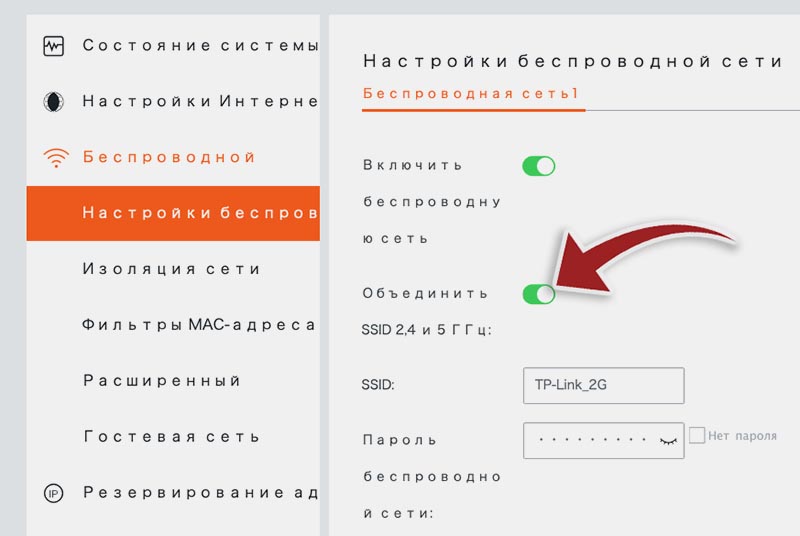

• Унификация Wi-Fi сети. Роутер может объединить пару сетей 2.4 ГГц и 5 ГГц в одну единую бесшовную сеть с динамическим переключением абонентов.

Устройства, работающие исключительно в 2.4 ГГц диапазоне, никаких плюшек не получат, а вот 5 ГГц гаджеты будут менять частоту в зависимости от силы сигнала.

При нахождении вблизи от роутера будет задействовано более быстрое 5 ГГц подключение, а при удалении от маршрутизатора произойдет переключение на 2.4 ГГц. При этом гаджет все время будет оставаться подключен к одной Wi-Fi сети без дисконектов или потери связи.

В расширенных параметрах можно вручную указать порог уровня сигнала для переключения с 5 ГГц на 2 ГГц.

Параметры дополнительных сетей

Параметры дополнительных сетей

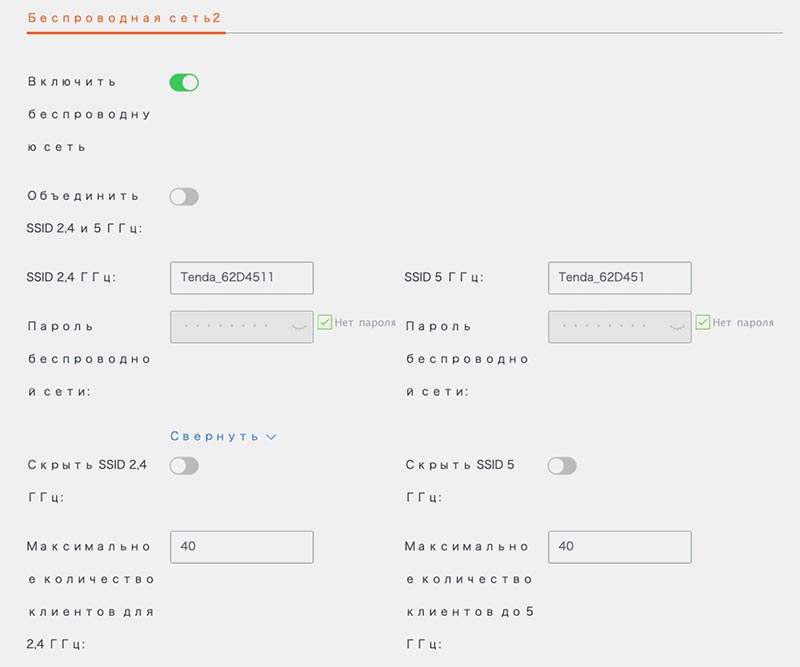

• Организация дополнительных сетей. В параметрах роутера можно включить еще одну или две дополнительные сети, которые будут созданы маршрутизатором.

Применений у такой фишки большое множество. В офисе можно создать разные сети для разных отделов, в кафе или гостинице разделить сети сотрудников и клиентов, дома разнести родительские и детские гаджеты по разным сетям.

Для каждой создаваемой сети будет доступна и предыдущая фишка. То есть у вас получится создать три унифицированные сети либо до шести раздельных сетей (три в диапазоне 5 ГГц и еще три – 2.4 ГГц).

Добавьте к этому еще и дополнительную гостевую сеть, которая может быть одна унифицированная или пара 2.4/5 ГГц, и получите возможность держать до 8 разных сетей на одном маршрутизаторе. При этом есть возможность сделать одну или несколько сетей скрытыми.

Подключение в таком случае будет производиться только при ручном вводе названия сети и пароля.

Меню настройки изоляции сетей

Меню настройки изоляции сетей

• Изоляция сетей. Кроме продвинутого разделения на сети роутер умеет изолировать нужные группы пользователей.

Так при создании пары сетей 5 ГГц и 2 ГГц можно изолировать гаджеты в любой из них. Например, при изоляции сети на 5 ГГц гаджеты из 2.4 ГГц диапазона не смогут подключаться к устройствам из сети 5 ГГц.

Если изолировать и 2.4 ГГц диапазон, то получите две независимые сети, устройства в которых не будут знать о существовании друг друга.

Это можно проделать с каждой из создаваемых сетей. При этом можно дополнительно отделить от Wi-Fi сети гаджеты, которые подключены по LAN-соединению.

В итоге можно не просто поднять до 8 сетей на одном роутере, но и сделать их полностью изолированными.

Настройка страницы аутентификации

Настройка страницы аутентификации

• Настраиваемый портал авторизации. Эта опция пригодится при использовании роутера в бизнес целях.

Например, при размещении маршрутизатора в кафе сможете в пару кликов настроить гостевую страничку авторизации. Её будут видеть все подключающиеся к сети пользователи.

При желании, сюда подвязывается любая служба авторизации через SMS или обычная аутентификация при помощи пароля.

Есть возможность добавить собственный логотип, фоновое изображение и небольшой опросник для подключающегося клиента. Еще есть возможность перенаправить его на заранее заготовленный лендинг.

• Настраиваемые лимиты для сетей. При большом обилии настроенных сетей можно гибко управлять скоростью подключения для каждой.

Разумеется, можно установить скоростные ограничения для сети или группы абонентов, а еще можно указать приоритетный или единственный доступный канал для каждой сети при наличии двух или трех провайдеров.

Вы сможете перенаправить отдельную группу пользователей, гостей или целую сеть на канал одного провайдера и спокойно пользоваться другим каналом в личных целях.

Кроме этого доступны фильтры по Mac-адресам устройств или по присвоенным IP-адресам с дальнейшим применением лимитов.

Есть возможность предоставить доступ к сети или интернету лишь в определенные дни для указанных пользователей или групп девайсов.

Приобретение необходимого оборудования для подключения двух интернетов

Для подключения двух интернетов на один компьютер необходимо приобрести специальное оборудование, которое позволит объединить два подключения в одно. В зависимости от технологии подключения и типа интернет-соединений, потребуется разное оборудование.

В большинстве случаев, для объединения двух интернет-соединений требуется приобрести маршрутизатор или мультиплексор. Это устройства, которые позволяют объединить несколько интернет-линий в одну, и далее передать сигнал на компьютер.

При выборе маршрутизатора или мультиплексора необходимо учитывать следующие факторы:

- Поддержка соединения. Убедитесь, что выбранное оборудование может работать с типом интернет-соединений, которые планируется объединить.

- Скорость передачи данных. Выберите оборудование, способное обрабатывать высокоскоростные соединения, если это необходимо.

- Наличие дополнительных функций. Многие маршрутизаторы и мультиплексоры обладают дополнительными функциями, такими как защита от внешних угроз, VPN-подключения и другие. Выберите оборудование с функциями, которые нужны для вашей сети.

Помимо маршрутизатора или мультиплексора, могут потребоваться также специальные кабели и разъемы для подключения двух интернет-линий к оборудованию. Обратитесь к специалисту, чтобы убедиться, что вы приобретаете все необходимое оборудование и правильно его подключаете.

При подключении двух интернет-соединений на один компьютер важно учесть, что скорость интернета и стабильность соединения могут зависеть от качества и правильной настройки оборудования. Поэтому рекомендуется обратиться за помощью к специалисту или провайдеру интернет-услуг для настройки и оптимизации системы

Соединяем 5-20 и более ПК через Центральный ПК-сервер

Создаем сеть с центральным компьютером-сервером, который служит в качестве свича.Этот вариант предназначен для больших офисов и корпоративных организаций. Можно соединить между собой более 20 ПК. В качестве концентратора служит Центральный компьютер-сервер с установленной на нем какой-либо сервеной ОС, например, FreeBSD + свич.После превышения количества компьютеров в локалке больше 20-ти, нужно отказаться от свича (хаба) и ставить центральный сервер, т.к. при таком количестве ПК, передача данных будет приводить к торможению компьютера. Это происходит из-за лишней нагрузки на процессор при передаче/приеме данных, поскольку приходится много обрабатывать, например, когда скачивается фильм (ресурсы уходят на создания пакетов у того, где считывают данные, и разбор пакетов, где происходит прием данных). Все это приводит к торможению производительности обеих компьютеров: у того, кто считывает и больше всего у того, где считывают данные. Если стоит ценр. сервер, то этим делом занимается он, а не компьютеры-клиенты. Именно поэтому и ставят центральный сервер. Свич берет на себя некоторую часть обработки, но этого недостаточно при большом количестве подкюченных к сети ПК.Но лучше, конечно, использовать сервак и при меньшем количестве компов, при этом торможения не будет, но в этом случае, нужно дополнительно потратиться на сервак, т.е. на еще один ПК. К тому же сервер должен кто-то обслуживать, для этого и существует такая должность, как «Системный администратор». В общем, если нет денег на дополнительный компьютер, можно до 20 компьютеров пускать через свич.

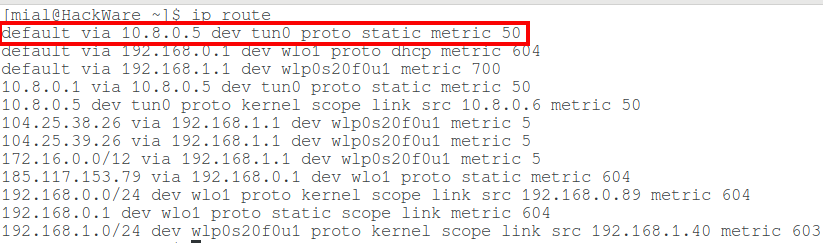

Использование OpenVPN для всех подключений, кроме некоторых IP адресов, сетей или сайтов

Если вы выходите в Интернет через OpenVPN, то при создании подключения создаётся новый маршрут по умолчанию, например:

default via 10.8.0.5 dev tun0 proto static metric 50

Думаю, вы уже догадались, что если мы хотим подключаться к какому-либо сайту или подсети минуя OpenVPN, то нам достаточно создать новый маршрут с более низкой метрикой. При этом маршрут с интерфейсом tun0 трогать не нужно. В результате получится, что все соединения будут происходить через OpenVPN, но при обращении к сайтам, для чьих IP был задан специальный маршрут, подключение будет выполняться минуя OpenVPN. Кстати, метрика необязательно должна быть ниже — поскольку маршрут по умолчанию применяется только в тех случаях, когда отсутствует специальное правило. То есть если вы создали специальное правило маршрутизации для IP адреса 185.117.153.79 с метрикой 500, то в случае обращения к адресу 185.117.153.79 такое правило будет иметь приоритет перед правилом default via 10.8.0.5 dev tun0 proto static metric 50, поскольку оно является специальным, а в маршрут по умолчанию уходят только те пакеты, которые не ушли ранее по любому специальному правилу.

Доступ за НАТ

172.20.18.2 — это exchange сервер, мы должны обеспечить доступность 25,80,443 портов через каждого провайдера.

НАТ делаем, как обычно, без всяких излишеств.

А теперь давайте вспомним то, что мы делали самым первым правилом в mangle мы промаркировали все соединения, которые приходят через всех провайдеров! Данная маркировка нам опять поможет.

Нам необходимо отфильтровать весь трафик, который идёт из локальной сети и отправить в том направлении к маркировке которого соединение имеет отношение.

Попробуем логически по шагам описать то, как это будет работать.Опишем для одного провайдера, для остальных по тоже схеме.

1.Когда пакет придёт на IP адрес 88.88.88.2 мы промаркировали соединение, которому принадлежит пакет.

2.Далее в NAT мы изменили адрес назначения, и маршрутизатор отправит его до сервера.

3.Естественно сервер в ответ отправит пакет, как минимум syn,ack, так как данный пакет принадлежит уже существующему соединению, мы по имени соединению отправим данный пакет в именованную таблицу маршрутизации.

НАТ уже сделали, дело осталось за малым- найти трафик, который приходит от сервера.

Наверное нет смысла описывать, всё предельно понятно, на входе мы промаркировали трафик от провайдеров, и когда пакет снова попал на вход маршрутизатора, но уже пакеты идут от серверов мы отправляем такие пакеты в именованную таблицу маршрутизации.

Наверное многие спросят, а почему указывается не интерфейс ether1, а не взять и указать явно локальный интерфейс, например ether4.

Мы с вами делаем универсальную конфигурацию, если явно указать какой-либо другой интерфейс, значит в случае если у нас будет ещё один NAT, который пойдёт в другой порт, нам необходимо будет добавлять ещё одно аналогичное правило, но уже с другим интерфейсом.А ведь мы можем даже завернуть трафик с помощью NAT вообще на внешние сервера например 1.1.1.1, и что тогда? Единственный интерфейс откуда в цепочке prerouting мы не должны ожидать данный трафик, это трафик с самого провайдера и причём именно с того, с которого он пришёл.

Всё работает, теперь вы можете подключаться в своему серверу по любому IP адресу.Создайте DNS A запись RR и укажите все три внешних IP адреса и всегда ссылайтесь на данную запись.

Например: mail.mycompany.ru

Ещё каких-то лет 7 назад, DNS RR работал не очень хорошо, в плане того, что приложения зачастую использовали только первый IP адрес, сейчас все изменилось и многие приложения в случае, если не смогут подключиться по одному адресу, будут пытаться подключаться по другому и так далее…

А также source NAT?

Промелькнула такая мысль в голове? Ведь когда пакет от сервера будет уходить через маршрутизатор, нам надо будет подменить его src адрес, на адрес на который он шёл в самом начале.Но мы ничего не сделали для этого.

Нам делать ничего не нужно, если вспомнить что в правило NAT попадает только самый первый пакет, тот на основании которого было создано соединение new, именно поэтому обычно вы видите небольшие значения в счётчиках правила NAT.

Обратное преобразования NAT произойдёт автоматически, давайте взглянем на запись в conntrack.

Давайте уберём из вывода лишнее, чтобы оно нам не мешало.

И так когда пакет попал на маршрутизатор и соединение было “только-только” создано, соединение имело такой вид

После того как произошла процедура dst NAT, маршрутизатор добавил флаги и самое главное на какой адрес изменяется IP адрес во всех пакетах в данном соединении.

Когда пакет уходил с маршрутизатора в цепочки postrouting работает процедура src NAT, но у нас нет правил src NAT, оставили значение исходное.

Обратите внимание, что все данные этапы были сделаны на момент прохождения только первого пакета. Теперь, если пакет приходит на маршрутизатор и у него в заголовках dst-address изменится на 172.20.18.2:80

Теперь, если пакет приходит на маршрутизатор и у него в заголовках dst-address изменится на 172.20.18.2:80.

Если пакет приходит на маршрутизатор с адресами в заголовках src адрес изменится на 88.88.88.2:80.

Тем самым src NAT на данном этапе работает автоматически на основании правил dst-NAT.

Как совместить 2 интернет-соединения на Windows 10

- Используйте системные ресурсы

- Используйте Connectify

- Попробуйте с балансировкой нагрузки маршрутизатора

Способ 1 – использование системных ресурсов

Первый способ объединения двух интернет-соединений не требует ни стороннего программного обеспечения, ни специального оборудования. С помощью нескольких настроек вы можете объединить два отдельных интернет-соединения или, альтернативно, соединить их. Итак, на самом деле есть два метода, которые можно использовать на любом компьютере Windows для объединения двух соединений в одно.

Первый способ относится к тому, чтобы избежать вычисления значения метрики, выполняемого системой. Что это значит? Что ж, если у вас есть два соединения одновременно, Windows будет использовать значение автоматической метрики, чтобы определить, какое соединение более эффективно, и придерживаться его.

Второе соединение останется в качестве резервной копии на случай, если основное соединение отключится или существенно снизится в показателях.

Вот что вам нужно сделать, чтобы это заработало:

- В панели поиска Windows найдите и откройте Панель управления .

- Выберите Сеть и Интернет .

- Откройте Центр управления сетями и общим доступом и выберите Изменить настройки адаптера .

- Нажмите правой кнопкой мыши на своем активном интернет-соединении и откройте Свойства .

- Выделите Протокол Интернета TCP/IP версии 4 и нажмите Свойства .

- Нажмите Дополнительно .

- Снимите флажок в поле Автоматическая метрика и введите 15 в поле Метрика интерфейса .

- Подтвердите изменения и повторите это для всех подключений .

- Отключите оба соединения и перезагрузите компьютер.

- Подключите оба соединения и ищите улучшения.

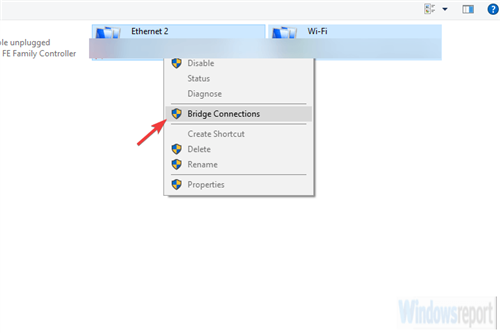

Второй метод применяется только к двум соединениям LAN/WAN, и он в основном соединяет оба соединения для двухдиапазонной пропускной способности. Вот как это сделать:

- Перейдите на Панель управления >Сеть и Интернет >Центр управления сетями и общим доступом >Изменить настройки адаптера .

- Нажмите и удерживайте клавишу CTRL и щелкните оба соединения, чтобы выделить их.

- Нажмите правой кнопкой мыши на одно из соединений и выберите Мостовые соединения .

Метод 2 – Использование Connectify Hotspot

Иногда (читай: часто) системные ресурсы не соответствуют требованиям, и вы застреваете в стороннем приложении. Использование несистемного программного обеспечения для чего-то столь же простого, как это может показаться немного странным, но многие пользователи не смогли использовать ни один из двух способов из первого метода.

Они решили прибегнуть к стороннему приложению. Если это относится и к вам, мы можем рекомендовать Connectify Hotspot в качестве инструмента для этой работы.

Connectify – это универсальный инструмент для беспроводных точек доступа, расширения диапазона и мостовых соединений. Приложение довольно интуитивно понятно и просто в настройке и использовании. В этом случае вместо стандартного маршрутизируемого доступа мы выберем мостовой доступ для объединения двух интернет-соединений.

Пару лет назад было два отдельных приложения – Connectify Hotspot и Connectify Dispatch, но теперь все идет в одном приложении. Конечно, это расширенный вариант, поэтому бесплатная версия его не обрежет. Вам понадобится версия MAX, чтобы запустить ее.

Вот как можно загрузить, установить и настроить точку подключения Connectify, чтобы соединить два интернет-соединения:

Способ 3 – попробуйте с балансировкой нагрузки маршрутизатора

Наконец, если ваш рабочий процесс требует надежного и стабильного соединения, наиболее безопасный способ объединения двух (или даже нескольких) соединений – это маршрутизатор с балансировкой нагрузки. Они бывают разных форм и форм, некоторые даже предлагаются различными провайдерами. TP-link-ы являются наиболее доступными, но вы можете пойти с Cisco или UTT. Это зависит от ваших потребностей и бюджета.

После того, как вы приобрели маршрутизатор с балансировкой нагрузки, процедура довольно проста. Просто используйте WAN/LAN для объединения нескольких соединений. Там может быть несколько незначительных вещей, с точки зрения конфигурации, но вы должны быть готовы к работе в считанные минуты

Важно помнить, что IP-адреса не могут быть одинаковыми для маршрутизатора и подключений к Интернету, которые вы объединяете

С учетом сказанного мы можем завершить эту статью. Если у вас есть какие-либо вопросы или предложения, не стесняйтесь сообщить нам в разделе комментариев ниже. Мы с нетерпением ждем от вас ответа.

Маркировка соединений от провайдера

Вы наверное помните, а если и нет, то стоит напомнить, что любой пакет, который приходит на маршрутизатор и попадает в цепочку prerouting и не важно куда он дальше попадёт forward или Input. Наша задача пометить определённой маркой все пакеты, которые приходят от провайдеров и предназначены для определённого префикса, это необходимо для того, чтобы мы далее могли на любом этапе обработки пакетов определить, какому провайдеру принадлежит данный пакет

Наша задача пометить определённой маркой все пакеты, которые приходят от провайдеров и предназначены для определённого префикса, это необходимо для того, чтобы мы далее могли на любом этапе обработки пакетов определить, какому провайдеру принадлежит данный пакет.

Сначала настроим, а далее разберём что сделали.

Разберём только первое правило, все остальные по аналогии.

Если пакет приходит с интерфейса ether1 и адрес назначения лежит в сети 88.88.88.0/29, и такой пакет создал соединение, то маркируем соединение маркой Next-Hop/88.88.88.1.

Небольшие пояснения:

88.88.88.0/29 — почему сеть, а не IP? Если вы будете делать правила для каждого IP адреса, количество правил будет расти, а смысл будет тот же самый.

connection-state=new — нет смысла пытаться маркировать соединения, которые уже установлены.Как вы помните new — это пакет, который создал соединение, т.е он только один, а в случае со всеми пакетами routeros будет каждый раз пытаться маркировать соединение.Которое уже и так может иметь маркировку.

Next-Hop/99.99.99.1 — почему именно так? Как вы помните, наша главная задача отправить трафик через тот же самый шлюз, через который трафик пришёл, а мы таким названием себе явно напоминаем, какой шлюз будет использоваться для выхода в сторону провайдера.Мы бы могли использовать что-нибудь вроде ISP1, но так как у нас первый провайдер даёт два префикса в одном и том же интерфейсе, мы должны трафик, который приходит на разные префиксы каким нибудь образом разделить.

И так это наша заготовка, далее мы начнём работать непосредственно с логикой.

С этого момента весть трафик, который придёт со стороны провайдера, будет промаркирован, а далее бы будем оперировать данной маркировкой.

Настройка двух интернет-подключений

Итак, представим, что кабели ваших провайдеров подключены в 1 и 2 порты микротика. В качестве примера у нас будут следующие интернет-подключения: 1 – динамика, 2 – статический IP-адрес.

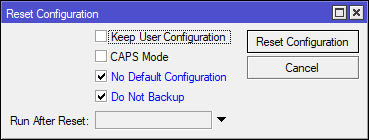

Для начала сбросим Mikrotik на заводские настройки, подключившись к нему через программу Winbox: выберите раздел System — Reset Configuration, в открывшемся меню ставим галочки на No default configuration и Do not backup и нажимаем Reset configuration. После сброса оборудования можно приступать к настройке.

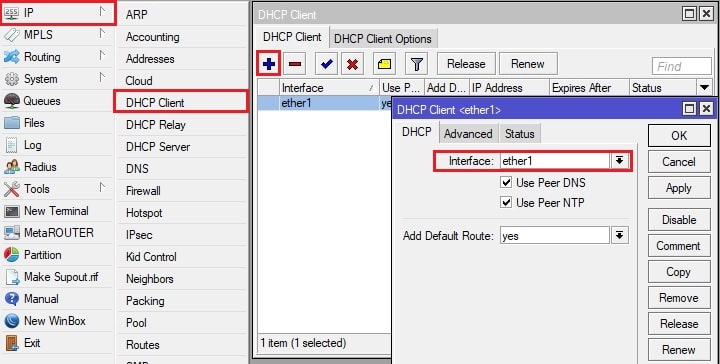

Сначала настроим первый WAN порт – в нашем примере на нем будет динамическое подключение.

В меню IP – DHCP Client добавляем новое подключение, назначив интерфейс ether1.

Можно поступить проще, введя на микротике в New Terminal данную команду:

/ip dhcp-client add interface=ether1 disabled=no

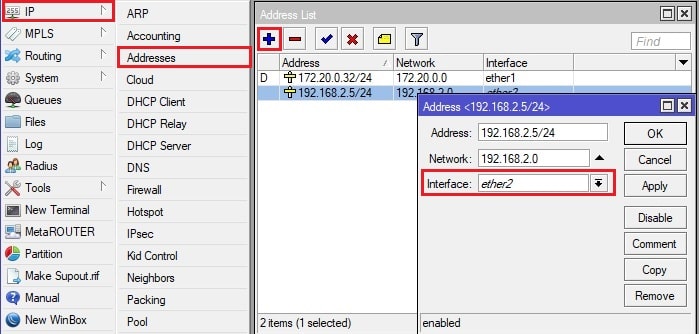

Далее настроим второй порт на статику.

Откроем меню IP – Addresses и добавим новый адрес с указанием нужного порта.

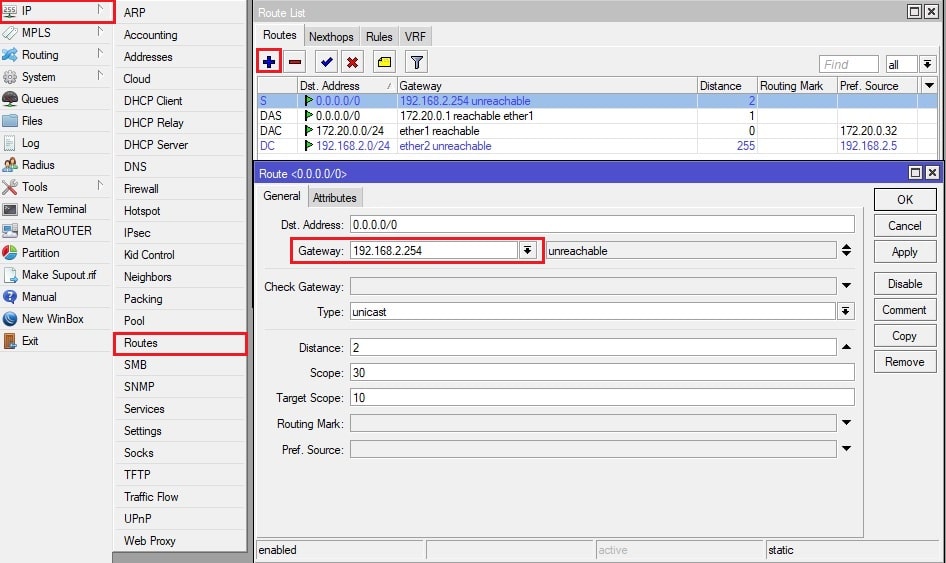

Далее настраиваем IP-адрес интернет-шлюза.

Откроем меню IP – Route и добавляем новый адрес шлюза.

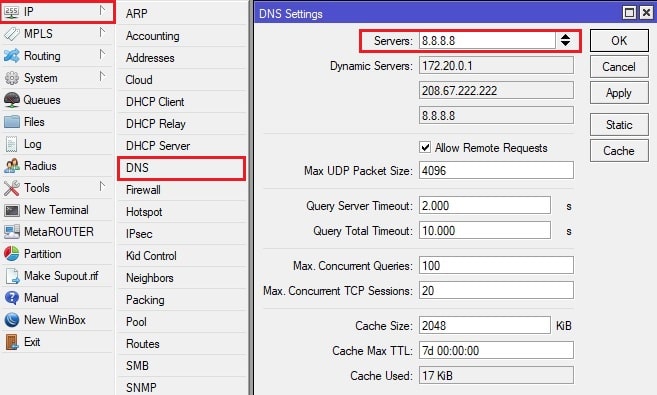

Также не забываем указать адрес DNS сервера ( меню IP – DNS):

Или же введите в New Terminal следующий конфиг (соответственно, указав вашу индивидуальную адресацию):

/ip address add address=192.168.2.5/24 interface="ether2" network=192.168.2.0 /ip route add distance=1 gateway=192.168.2.254 /ip dns set allow-remote-requests=yes servers=8.8.8.8

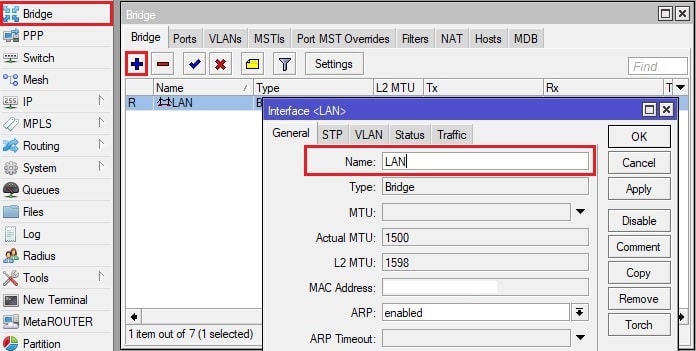

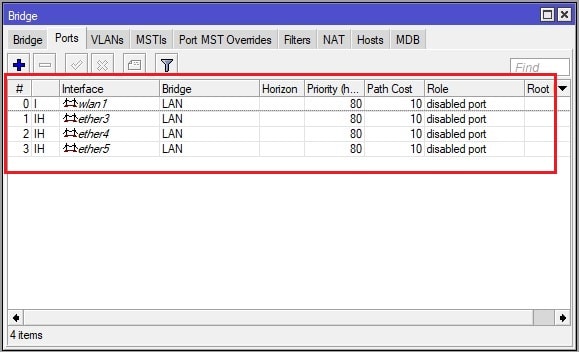

Далее создадим бридж LAN, в который добавим оставшиеся порты и Wi-Fi подключение.

Добавление бриджа с помощью конфига:

/interface bridge add name=LAN /interface bridge port add bridge=LAN interface=wlan1 /interface bridge port add bridge=LAN interface=ether3 /interface bridge port add bridge=LAN interface=ether4 /interface bridge port add bridge=LAN interface=ether5

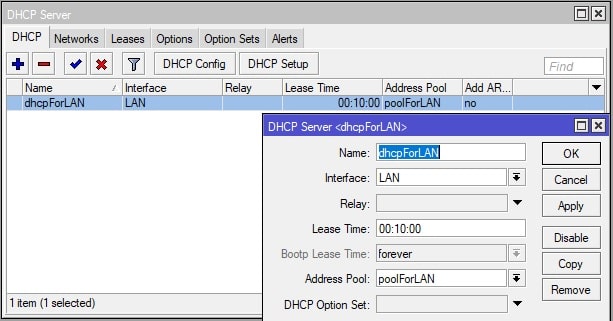

После этого добавляем желаемую адресацию для созданного бриджа и настраиваем DHCP Server локальной сети. Можете использовать наш конфиг, заменив в нем адресацию на нужную вам:

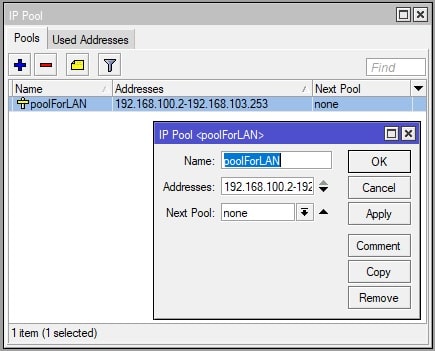

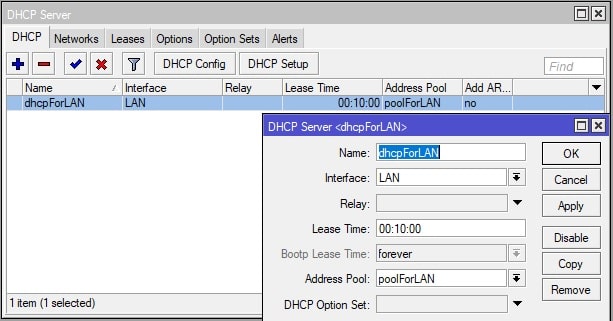

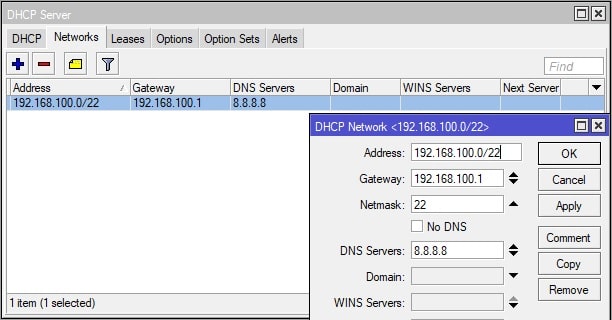

/ip address add address=192.168.100.1/22 interface=LAN network=192.168.100.0 /ip pool add name=poolForLAN ranges=192.168.100.2-192.168.103.253 /ip dhcp-server add address-pool=poolForLAN disabled=no interface=LAN name=dhcpForLAN /ip dhcp-server network add address=192.168.100.0/22 dns-server=8.8.8.8,208.67.222.222 gateway=192.168.100.1 netmask=22

Данные настройки применяются в следующих разделах:

IP – Addresses

IP – Pool

IP – DHCP Server

IP – DHCP Server – Networks

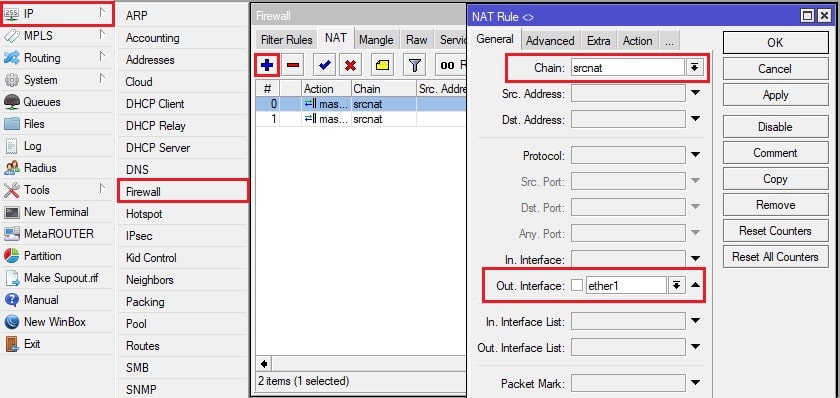

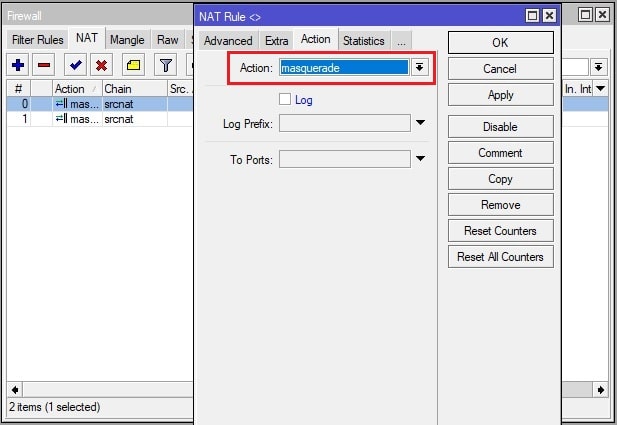

Настроим NAT, чтобы устройства, подключенные к локальной сети, могли выходить в интернет.

Для этого в IP – Firewall – NAT добавим правило. Во вкладке General в графе Chain выбираем srcnat, в Out. Interface назначаем первый порт.

Во вкладке Action выбираем masquerade:

Создаем еще одно схожее правило, где отличаться будет Out. Interface – там соответственно выбираем второй порт.

Или же используем следующий конфиг:

/ip firewall nat add action=masquerade chain=srcnat out-interface=ether1 /ip firewall nat add action=masquerade chain=srcnat out-interface=ether2

КАК БЫСТРО УДЛИНИТЬ ВИТУЮ ПАРУ,ИНТЕРНЕТ КАБЕЛЬ!!!

МУФТЫ ПОКУПАЛ ТУТ: http://ali.pub/292i8p.RJ45 РАЗЪЕМ ПОКУПАЛ ТУТ: http://ali.pub/1zvn11.BNC(ВИДЕО) РАЗЪЕМ ТУТ: http://got.by/1zvnoy.РАЗЪЕМЫ ПИТАНИЯ ТУТ: http://ali.pub/1zvns9.МУФТА АУДИО,ВИДЕО СИГНАЛ ТУТ: http://ali.pub/1zvnvy.—КАК ОБЖАТЬ ВИТУЮ ПАРУ ТУТ: https://www.youtube.com/watch?v=4fguW5spNPI.КАК ПОДКЛЮЧИТЬ ИНТЕРНЕТ РОЗЕТКУ ТУТ: https://www.youtube.com/watch?v=p-PponowYGM.—ССЫЛКА НА КЭШБЭК: http://ali.pub/1g8x42. СКАЧАТЬ БРАУЗЕРНОЕ РАСШИРЕНИЕ ДЛЯ КЭШБЭК: http://got.by/1s1x3c.СТРАНИЦА БРАУЗЕРНОГО РАСШИРЕНИЯ: http://got.by/1sfobd.СТРАНИЦА ПО ПОИСКУ ТОВАРОВ: http://ali.pub/1sbnqa.ГЛАВНАЯ СТРАНИЦА EPN: http://ali.pub/1g8xb9.—ВСЕ МОИ ВИДЕО ПО ВИДЕОНАБЛЮДЕНИЮ ТУТ: https://www.youtube.com/playlist?list=PLXqLNM842Z3gv7u3QfL7pxGG1uVXHSWxK.ПОДПИШИСЬ НА КАНАЛ ТУТ: https://www.youtube.com/channel/UC7t0qZONFV-UbWI6olSjSGA.ПЛЕЙЛИСТЫ КАНАЛА ТУТ: https://www.youtube.com/view_all_playlists

Заключение

Понимая, как работают сетевые маршруты, можно очень тонко настроить использование любых сетевых интерфейсов в своей системе.

Эти же принципы создания маршрутов (и даже эти же команды) работают и в роутерах.

При желании можно один из компьютеров превратить в роутер (в том числе воткнув в него провод Интернет-провайдера) и использовать это для анализа трафика, либо очень тонкой настройки правил, которые, может быть, недоступны для вашего роутера.

Для систем Windows также можно настроить маршруты для отдельных сетей и IP, для этого используется команда ROUTE. С помощью неё можно не только установить маршрут по умолчанию, но и для сетей и адресов, для этого вместо 0.0.0.0 MASK 0.0.0.0 достаточно указывать конкретные IP адреса и маску сети.