Серия уроков по пакету утилит SysInternals

3. Использование Process Explorer для устранения неполадок и диагностики

Понимание того, как работают диалоговые окна и параметры Process Explorer, — это прекрасно, но как насчёт их использования для реального устранения неполадок или диагностики проблемы? Сегодняшний урок попытается помочь вам узнать, как это сделать.

Не так давно мы начали исследовать всевозможные вредоносные и нежелательные программы, которые могут установиться случайно, если вы не обращаете внимания на галочки при установке программного обеспечения. Многие бесплатные программы во время своей установке могут дополнительно установить стороннее ПО, которое может добавлять панели инструментов в ваши веб браузеры, показывают рекламу или делают другие неприятные вещи. И от этих программ не так просто избавиться.

Мы видели много компьютеров от известных нам людей, на которых установлено так много шпионского и рекламного ПО, что компьютер еле работает. В частности, попытка загрузить веб-браузер практически невозможна, поскольку все рекламное ПО и программное обеспечение для слежения за пользователем конкурируют за ресурсы, чтобы украсть вашу личную информацию и продать её тому, кто предложит самую высокую цену.

Поэтому, естественно, мы хотели провести небольшое расследование того, как некоторые из них работают. Данная статья написана на примере одной из них.

Мы начнём с этого, а затем покажем вам, как использовать Process Explorer для устранения ошибок, связанных с заблокированными файлами и папками, которые используются.

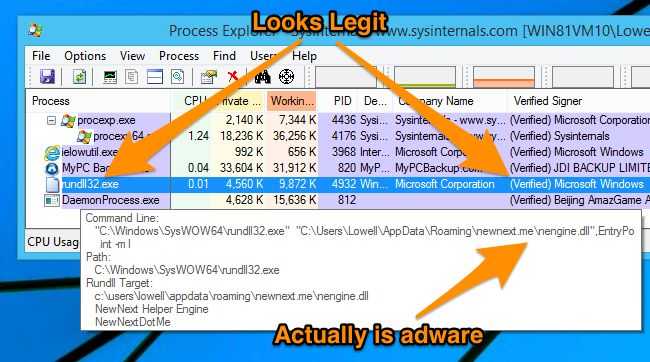

А затем мы завершим это ещё одним взглядом на то, как некоторые рекламные программы в наши дни прячутся за процессами Microsoft, чтобы они выглядели легитимными в Process Explorer или диспетчере задач, хотя на самом деле таковыми не являются.

Спулсв.exe

Служба диспетчера очереди печати Windows или Spoolsv.exe является важной частью интерфейса печати. Он работает в фоновом режиме, ожидая, когда это необходимо, чтобы управлять такими вещами, как очередь печати

Процесс не зависит от подключения принтера, поэтому не стоит удивляться, увидев его в диспетчере задач.

Возможно, из-за того, что Spoolsv.exe так легко упустить из виду, вирус может взять это имя, чтобы казаться легитимным. Настоящий файл spools можно найти по следующему пути:

C:\Windows\System32

Поддельный файл часто появляется в C: \ Windows или в папке профиля пользователя. Проверять Какие процессы Windows можно безопасно завершить для повышения производительности?

Как выявить чрезмерную сетевую активность при наличия вируса в системе

Чрезмерная сетевая активность может быть признаком наличия вируса или вредоносного ПО в системе.

Как выявить чрезмерную сетевую активность в следующей инструкции:

Индикатор активности сети: Обратите внимание на индикатор активности сети на вашем компьютере или маршрутизаторе (обычно это светодиод). Если он постоянно мигает, даже когда компьютер не используется, это может указывать на повышенную сетевую активность.

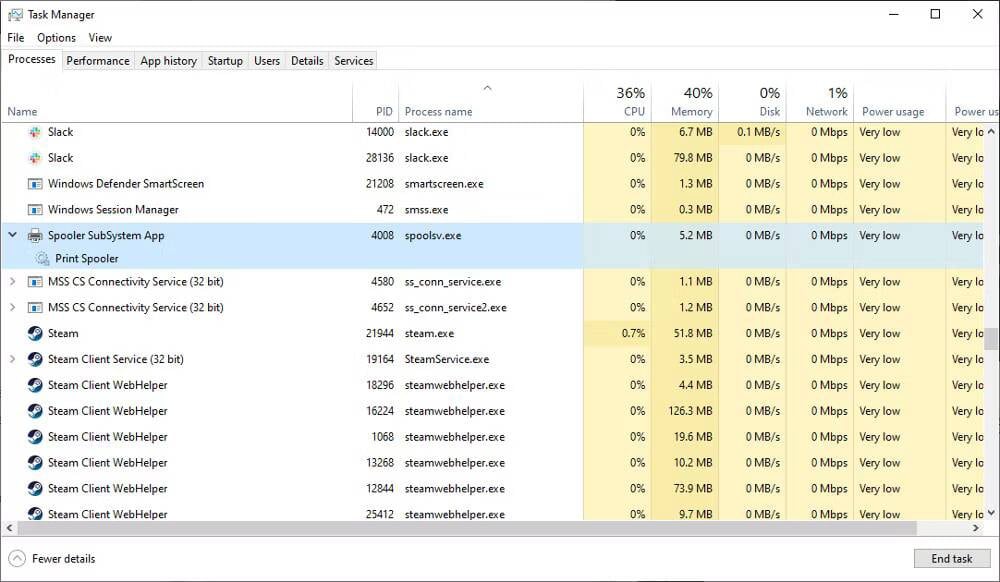

Диспетчер задач: Откройте Диспетчер задач (Ctrl+Shift+Esc или правой кнопкой мыши на панели задач и выберите «Диспетчер задач»)

Во вкладке «Процессы» или «Детали» обратите внимание на столбец «Сеть» или «Сетевое использование». Если вы видите высокую активность без очевидной причины, это может указывать на проблему.

Монитор ресурсов: Введите «Монитор ресурсов» в поисковой строке Windows и откройте его. Во вкладке «Сеть» вы можете увидеть активность отправки и получения данных для каждого процесса. Если вы заметите подозрительную активность или неизвестные процессы, это может указывать на присутствие вредоносного ПО.

Сетевой трафик: Используйте специализированный инструмент для анализа сетевого трафика, такой как Wireshark, чтобы исследовать подробности входящего и исходящего трафика. Это может помочь вам выявить необычную активность, связанную с вредоносным программным обеспечением.

Антивирусная проверка: Проведите полное сканирование системы с помощью вашего антивирусного программного обеспечения. Некоторые антивирусы имеют встроенные инструменты для мониторинга сетевой активности, которые могут помочь вам обнаружить подозрительные процессы.

Компьютер стал работать медленно, вырос объем пользования интернетом

Если вашему компьютеру не так уж много лет и вы не пользуетесь очень громоздкими программами (например, программами обработки фото и видео), то при обычной эксплуатации он не должен работать слишком медленно. Написание текстовых файлов, подготовка презентаций и чтение новостей или просмотр фильмов в интернете не требуют от компьютера напряженной умственной работы.

А если, несмотря на это, компьютер стал работать безбожно медленно, то весьма вероятно, что часть производительности использует какая-то вредоносная программа, которая скрытым образом собирает и отправляет данные. Обычно при этом компьютер быстро нагревается, сильнее работает вентилятор, чтобы его охладить, и возрастает интернет-трафик.

Можно проследить за интернет-трафиком и за тем, какие приложения больше всего его расходуют, нажав на клавиатуре клавиши Ctrl, Alt и Del и выбрав на открывшемся экране Task Manager, а затем Tab с названием App history.

CrowdInspect: что это за приложение

Программа CrowdInspect предназначена для операционных систем Windows XP и выше, в том числе она работает на Windows 10. Приложение способно автоматически провести анализ всех запущенных в операционной системе процессов, выявив среди них возможные угрозы.

Приложение CrowdInspect распространяется бесплатно в архиве, и программа не требует отдельной установки на компьютер, запускаясь через исполняемый exe-файл.

Обратите внимание: Загрузив приложение CrowdInspect на компьютер, вы увидите один файл – CrowdInspect.exe. Но если система 64-разрядная, то при запуске программы CrowdInspect, автоматически будет создан отдельный файл

Приложение CrowdInspect работает только при наличии подключения компьютера к интернету.

Альтернативные варианты

На нашем сайте IT Техник опубликовано множество статей, связанных с устранением рекламных вирусов. Все решения опробованы на практике неоднократно, эффективность доказана тысячами пользователей. Поэтому, рекомендуем обязательно начинать именно с AdwCleaner (смотрите выше). После перезагрузки компьютера проверяем – устранена угроза или нет.

Второй шаг – пробуем утилиту RogueKiller. О ней тоже детально рассказывали на нашем Ютуб-канале. Она глубоко сканирует Windows и быстро удаляет даже самые коварные трояны.

https://youtube.com/watch?v=8fARbh2iiZw

Единственный минус софта – интерфейс на английском языке.

Теперь Вы знаете, что делать с Яндекс сообщением «Возможно ваш компьютер заражен».

Обратите внимание, что порой в области уведомлений Windows может «выскакивать» информационный блок с указанием на десятки-сотни найденных вирусов, и нужно срочно скачать антивирус, иначе потеряете все данные и т.п. Ни в коем случае не стоит вестись на подобные выходки злоумышленников

Лучше сразу просканировать ПК одним из вышеописанных методов.

Методы маскировки и сокрытия майнера

В среде операционной системы семейства Windows за работу описываемого ПО отвечает отдельный сервис, позволяющий маскировать и прятать такие вредоносные программы. Этот сервис берет под контроль всю систему автозагрузки компьютера, что позволяет скрыть майнер от пользователя и даже администратора системы.

Сервис может замедлять или совсем останавливать работу майнера при запуске ресурсоемких программ или игр. Это делается, чтобы сбить с толку пользователя во время развлечения, чтобы он так и не начал предпринимать активные действия по тому, как найти скрытый майнер на Windows 10 и удалить его их системы. Как только программа закроется вирусное ПО снова возьмет ресурсы компьютера под контроль.

Сервис способен определять запуск диагностического ПО или Диспетчера задач и быстро закрыть майнер. Благодаря этому, пользователь не увидит его в списке запущенных задач. Продвинутые вирусы при этом продолжают процесс добычи криптовалюты. Майнер продолжает работать и грузить систему, но пользователь не видит его ни во встроенных, ни во внешних программах диагностики Виндовс и оборудования.

Как избежать опасных процессов в Windows

Мы видели, что может быть вредоносные процессы в Windows . Также как узнать, может ли конкретный из них представлять угрозу нашей безопасности и конфиденциальности. Теперь мы дадим несколько советов, чтобы не стать жертвами такого рода проблем. Мы можем дать несколько интересных рекомендаций.

Всегда обновляйте оборудование

То, что нельзя упустить, — это всегда иметь системы правильно обновлены . В сети много угроз. Многие из них воспользуются уязвимостями в операционной системе. Это могло привести к запуску вредоносных процессов.

Поэтому мы всегда должны очень внимательно следить за версиями, которые мы установили, системы, а также всех приложений. В случае с Windows нам нужно перейти в Пуск, войти в Настройки и перейти в Обновление и безопасность. Там автоматически он покажет нам, есть ли ожидающие обновления или все в порядке.

Скачать только из официальных источников

Конечно, очень важно скачивать программы и файлы только с официальные и безопасные источники. Мы не должны устанавливать программное обеспечение со сторонних сайтов, которое было злонамеренно модифицировано для проведения атак

Важно, чтобы все содержимое нашего компьютера было безопасным, надежным и не оставляло места для сомнений. Таким образом, у нас будет много преимуществ для нашей цели — избежать вредоносных процессов в Windows

Используйте инструменты безопасности

Нет недостатка программ безопасности чтобы обнаруживать угрозы, избегать загрузки проблемных файлов и, в конечном итоге, содержать все в порядке. Но мы говорим не только об антивирусе, но и о других программах, таких как межсетевые экраны или расширения для браузера.

Это то, что мы должны применять независимо от того, какую операционную систему мы используем или какой тип устройства. В любой момент мы можем стать жертвой попытки атаки через сеть, и мы должны быть защищены.

Здравый смысл

Еще один вопрос, возможно, самый важный: здравый смысл . Мы не должны допускать ошибок, которые могут подвергнуть риску наши команды. Было бы ошибкой, например, загружать небезопасные файлы, которые приходят к нам по почте, или переходить по сторонней ссылке, не зная, действительно ли это безопасно.

Короче говоря, следуя этим шагам, мы можем избежать проблем с безопасностью процессов Windows. Четкая цель состоит в том, чтобы обезопасить наши компьютеры, не допускать ошибок и уменьшить влияние хакеров.

Изменения в браузере Google Chrome, которые подтверждают наличие вирусов в системе

Если на вашем компьютере присутствуют вирусы или другое вредоносное программное обеспечение, браузер Google Chrome может проявлять следующие симптомы:

- Изменение настроек: Вредоносное ПО может изменить домашнюю страницу, поисковый движок или новую вкладку в браузере Chrome без вашего согласия.

- Нежелательная реклама: Появление нежелательных рекламных объявлений, всплывающих окон или баннеров может указывать на наличие рекламного ПО.

- Установка нежелательных расширений: Вирусы могут автоматически устанавливать нежелательные расширения, которые могут сбивать с толку или наносить вред вашему веб-серфингу.

- Перенаправление на подозрительные сайты: Вредоносное ПО может перенаправлять ваши запросы на подозрительные или фишинговые сайты.

- Замедление работы браузера: Вирусы могут снизить производительность браузера, вызывая задержки при загрузке страниц или зависания.

- Потеря личных данных: Вредоносное ПО может красть вашу личную информацию, такую как история просмотра, пароли или данные форм.

- Неожиданные сообщения об ошибках: Вирусы и другое вредоносное ПО могут вызывать появление странных или непонятных сообщений об ошибках в браузере Chrome.

Если вы столкнулись с одним или несколькими из этих симптомов в Google Chrome, рекомендуется следующее:

- Проведите полное сканирование системы с помощью надежного антивирусного программного обеспечения и программы для поиска шпионского ПО.

- Удалите нежелательные расширения и восстановите настройки браузера по умолчанию.

- Убедитесь, что ваша версия Google Chrome обновлена до последней версии.

Важно быть бдительным и всегда следить за настройками и поведением вашего браузера для обеспечения безопасности в Интернете

Руткиты

Руткиты позволяют третьей стороне получать удаленный доступ к компьютеру и управлять им. Эти программы используются IT-специалистами для дистанционного устранения сетевых проблем. Но в руках злоумышленников они превращаются в инструмент мошенничества: проникнув в ваш компьютер, руткиты обеспечивают киберпреступникам возможность получить контроль над ним и похитить ваши данные или установить другие вредоносные программы.

Руткиты умеют качественно маскировать свое присутствие в системе, чтобы оставаться незамеченными как можно дольше. Обнаружение такого вредоносного кода требует ручного мониторинга необычного поведения, а также регулярного внесения корректировок в программное обеспечение и операционную систему для исключения потенциальных маршрутов заражения.

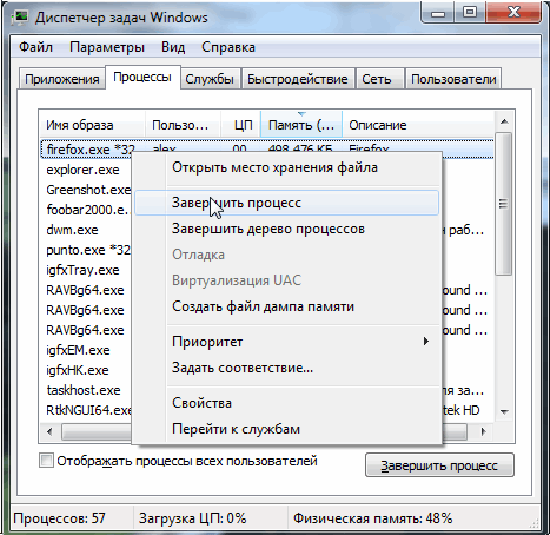

Как войти в Диспетчер задач

Попасть в диспетчер задач можно одновременного нажатия клавиш CTRL+ALT+DEL, или еще быстрее его открыть при помощи такого сочетания: CTRL + SHIFT + ESC.

Окно диспетчера состоит из вкладок, в которых отображается вся программная активность на компьютере. Нас интересуют только две вкладки: приложения и процессы. В первой можно увидеть основные программы, которые работают в данный момент и видны пользователю, а во второй все процессы на компьютере.

Когда компьютер начинает сильно виснуть, можно открыть диспетчер задач и среди процессов найти тот, что больше всех загружает центральный процессор и оперативную память, выбрать его и нажать на кнопку завершения процесса.

Как обнаружить симптомы, которые вы заразили

Почему вам нужно знать, как обнаружить симптомы — для этого у вас есть антивирус, верно? Ну, это правда — они точно помогают. Были случаи, когда мой поймал что-то, и я смог избавиться от этого, прежде чем он смог причинить какой-либо вред. Однако, если антивирусная программа не обновлена с последними определениями, она может не поймать все. Кроме того, всегда лучше знать, что искать, чем зависеть от того, что говорит программа.

1. Домашняя страница и угон поисковой системы

Вы никогда не задумывались, почему ваша домашняя страница теперь перенаправляет на какой-то странный сайт? Или как насчет вашей поисковой системы по умолчанию, которая сейчас является какой-то другой поисковой системой, о которой вы никогда не слышали и не распознавали? Это явные признаки вредоносной активности на вашем компьютере.

2. Вы перенаправлены на другой сайт без предупреждения

Как и в предыдущем случае, другая проблема, с которой вы можете столкнуться, переносится на другой веб-сайт, вероятно, злонамеренный, когда вы набираете или нажимаете что-то совершенно другое, что, как вы знаете, раньше не приводило вас туда.

3. Всплывающие окна

О да. Пресловутые всплывающие окна — мы все знаем, кто они.

4. Сбои

Это не всегда связано с заражением вредоносным ПО, но если это происходит вместе с некоторыми другими, упомянутыми здесь, у вас, скорее всего, что-то есть.

5. Незнакомые программы и панели инструментов

Вы никогда не задумывались, как все эти панели инструментов попали в ваш браузер? Они полны полей поиска и множества бесполезных кнопок. Честно говоря, больше никому не нужны панели инструментов. Но если кто-то появился без предупреждения, то это были либо ваши плохие привычки при установке программы

или он проскользнул на ваш компьютер … или оба.

6. Медленный компьютер онлайн и оффлайн

7. Браузер не может загружать страницы

Я не хочу быть источником плохих новостей, но если ваш браузер (-ы) продолжит (-ят) сообщать вам, что страницы не могут быть загружены, но ваше интернет-соединение в порядке, могу поспорить, что происходит что-то подозрительное.

Вирусы

Компьютерные вирусы получили свое название за способность «заражать» множество файлов на компьютере. Они распространяются и на другие машины, когда зараженные файлы отправляются по электронной почте или переносятся пользователями на физических носителях, например, на USB-накопителях или (раньше) на дискетах.

По данным Национального института стандартов и технологий (NIST) , первый компьютерный вирус под названием «Brain» был написан в 1986 году двумя братьями с целью наказать пиратов, ворующих ПО у компании. Вирус заражал загрузочный сектор дискет и передавался на другие компьютеры через скопированные зараженные дискеты.

Первые признаки вирусного заражения:

1. Необоснованное замедление работы компьютера и/или интернета.

2. Произвольное открытие окон браузера и/или других программ, воспроизведение звуков, видео и других файлов.

3. Произвольное начало закачки незнакомых вам файлов.

4. Необычное поведение компьютера: усиление шума от жесткого диска, беспорядочное открывание-закрывание привода для дисков, неожиданное включение/выключение самого компьютера или периферийных устройств.

6. Отказ/сбой/перезагрузка во время выполнения или запуска ранее нормально функционирующего приложения.

7. Появление файлов и каталогов с незнакомыми именами.

8. Автоматическая загрузка новых незнакомых приложений во время старта операционной системы.

9. Жалобы ваших знакомых, что от вас приходит спам или сообщения с вирусами.

10. Получение электронных писем с сообщениями, что ваше письмо неизвестному вам адресату не доставлено.

Что такое майнер

Майнер – вирусное ПО для добычи криптовалюты ресурсами персонального компьютера, встраиваемое в систему. Алгоритм выполняется автоматически без ведома пользователя. Чаще всего таким элементом заражаются при скачивании файлов из непроверенных источников. Таковым является пиратский контент, популярный среди пользователей, а также рекламные рассылки. Вместе с целевой информацией Windows 10 попадает скрытый майнер или утилита для его автоматического скачивания. Вредителю скрыть его довольно просто: такая программа встраивается в систему и ее не могут обнаружить даже антивирус.

Нужно поскорее узнать, как найти скрытый майнер на Windows 10 и удалить его, так как эта программа выводит компьютер на максимальный уровень производительности. Это заставляет компьютер сильно тормозить даже при выполнении простых задач и сильно изнашивает систему. Страдают следующие компоненты оборудования:

- видеокарта;

- процессор;

- оперативная память;

- система охлаждения.

Первый и самый важный признак скрытого майнера – зависания системы и избыточная работа системы охлаждения даже когда компьютер находится в состоянии покоя. Это приносит существенный дискомфорт пользователю, замедляет работу программ и даже может привести к поломке компьютера. Поэтому стоит как можно быстрее определить подходящий способ как найти скрытый майнер на Windows 10 и удалить его.

Изучение процессов, которые выглядят безопасными, но такими не являются

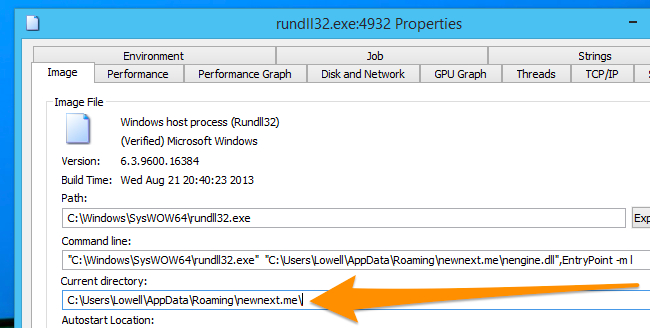

В ходе нашего исследования вредоносного ПО мы обнаружили ещё одну проблему, которая становится все более распространённой, поэтому разумно следить за ней в будущем. Что это за проблема? Вредоносное ПО скрывается за легитимными процессами Windows и хорошо справляется с этой задачей.

Проблема заключается в утилите Windows rundll32.exe, которую можно использовать для произвольного запуска функций из файлов DLL. Поскольку эта утилита подписана Microsoft, она отображается в списке как полностью законный процесс, но на самом деле они просто перемещают весь свой вредоносный/рекламный код в файл .DLL вместо файла .EXE, а затем вместо этого загружается вредоносное ПО с помощью rundll32.exe. Фактически, если вы видите, что rundll32.exe запущен как «собственный процесс» и обозначен голубым цветом, показанным ниже, это почти всегда что-то, что не должно выполняться.

В приведённом ниже примере вы можете видеть, что, хотя мы использовали функцию Verified Signer для проверки этого элемента, когда мы наводим на него курсор и смотрим на полный путь, на самом деле загружается DLL, которая оказывается частью adware (рекламного ПО).

Примечание: прежде чем вы начнёте кричать о запуске антивирусной проверки, отметим, что мы это сделали, и она ни чего не нашла. Большая часть этого нежелательного, рекламного и шпионского ПО игнорируется антивирусными утилитами.

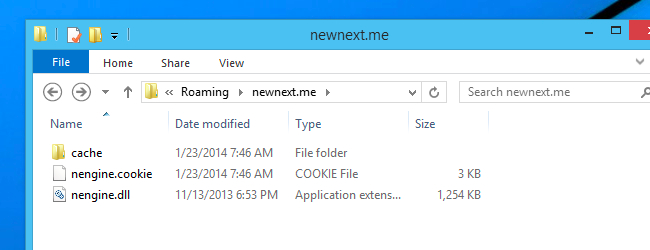

Двойной щелчок, чтобы открыть подробную информацию, продолжает раскрывать информацию о данной проблемы, и мы также можем увидеть каталог из которого запущено вредоносное ПО, эту информацию мы будем использовать для дальнейшего исследования.

Внутри этого каталога мы обнаружили ряд файлов, которые постоянно обновлялись в фоновом режиме.

Остальная часть расследования привела к некоторым другим инструментам, которые не входят в набор SysInternals, и которые мы, вероятно, рассмотрим позже, но достаточно сказать, что это просто вредоносная программа, которая работала вместе с другим нежелательным ПО.

Важным моментом здесь является то, что вредоносное ПО способно прятаться за законными исполняемыми файлами Windows, поэтому обязательно следите за чем-либо подобным.

Программы-вымогатели

Программы-вымогатели заражают ваш компьютер, затем шифруют конфиденциальные данные, например, личные документы или фотографии, и требуют выкуп за их расшифровку. Если вы отказываетесь платить, данные удаляются. Некоторые типы программ-вымогателей могут полностью заблокировать доступ к вашему компьютеру.

Они могут выдавать свои действия за работу правоохранительных органов и обвинить вас в каких-либо противоправных поступках. В июне 2022 года в Центр приёма жалоб на мошенничество в Интернете при ФБР обратились пользователи, сообщившие о финансовых потерях на общую сумму 18 000 000 долларов в результате деятельности вируса-вымогателя CryptoWall.

Практические советы по определению вируса в диспетчере задач

Для определения вируса в диспетчере задач необходимо обратить внимание на несколько ключевых признаков:

Высокая загрузка процессора: Если в диспетчере задач вы видите процесс, который занимает большую часть ресурсов процессора, это может быть признаком наличия вируса

Обратите внимание на процессы с высоким значением CPU.

Неизвестные или подозрительные процессы: Если вы замечаете процессы, названия которых вам не знакомы или они имеют странные названия, это может быть признаком наличия вируса. Обратите внимание на процессы, у которых указано неизвестное имя или описание.

Автозагрузка: В диспетчере задач можно проверить список программ, которые запускаются вместе с системой

Если вы видите подозрительные программы или программы, которые вы не устанавливали, это может быть признаком наличия вируса. Обратите внимание на раздел «Автозагрузка» в диспетчере задач.

Сетевая активность: Если вы замечаете высокую сетевую активность, хотя вы не используете интернет-соединение или обращений к сети нет, это может быть признаком наличия вируса. Обратите внимание на процессы, которые активно взаимодействуют с сетью.

Характеристики процесса: Если вы видите процесс, который имеет атрибуты, не типичные для нормальных работы системы или других процессов, это может быть признаком наличия вируса. Обратите внимание на процессы, у которых указаны подозрительные атрибуты.

Примеры подозрительных процессов:

Имя процесса

Описание

RandomProcess.exe

Название процесса не связано с известной программой

svchost.exe (несколько)

Большое количество процессов с одним именем, что может указывать на подмену системного процесса

ProgramName

Короткое название без описания

Помните, что эти советы не гарантируют 100% определение вируса. Для точной диагностики и удаления вируса рекомендуется использовать антивирусное программное обеспечение.

Как вы проверяете, является ли процесс законным?

Диспетчер задач — ваш друг при поиске подозрительной активности. Зараженные процессы часто ведут себя хаотично, потребляя больше энергии, памяти и ЦП, чем обычно. Но это не всегда так, поэтому вот несколько других способов проверить законность процесса.

Большинство перечисленных здесь основных процессов должны появляться только в папке System32. Вы можете легко проверить местонахождение подозрительного файла в диспетчере задач. Щелкните правой кнопкой мыши процесс и выберите местонахождение открытого файла. Проверьте путь к открывающейся папке, чтобы убедиться, что файл находится в правильном месте.

Еще один способ узнать, является ли файл законным, — проверить его размер. Это будет размер большинства файлов .exe. Для этих основных операций менее 200 КБ. Щелкните правой кнопкой мыши имя процесса в диспетчере задач и выберите ئصائص И посмотрите на размер. Если он кажется необычно большим, присмотритесь, чтобы определить, безопасно ли это.

Вы также можете проверить сертификат EXE-файла. Исходный файл будет иметь сертификат безопасности, выданный Microsoft. Если вы видите что-то еще, это, вероятно, вредоносное ПО.

Последнее, что нужно сделать, это проверить подозрительные файлы обновленным антивирусным сканером. Поместите в карантин и удалите все файлы, помеченные как зараженные. К счастью, последние версии Windows поставляются в комплекте с Microsoft Defender, так что узнайте Как проверить файл Или одну папку с Microsoft Defender для проверки любых подозрительных файлов, которые вы найдете. Проверять Как сохранить список запущенных процессов в Windows.

Как распознать взломанную программу или вирус в диспетчере задач

Диспетчер задач — это инструмент Windows, который позволяет просматривать и управлять работающими процессами на компьютере. Иногда диспетчер задач может стать полезным инструментом для обнаружения взломанных программ или вирусов. В этом разделе я расскажу вам, как выявить подозрительные процессы и принять меры для нейтрализации вредоносного ПО.

Проверка имени и описания процесса: Перед тем как приступать к проверке процесса, обратите внимание на его имя и описание. Если вы заметили какой-либо подозрительный процесс с непонятным или странным именем, это может быть сигналом взлома или заражения вирусом.

Поиск подозрительных процессов: В диспетчере задач найдите вкладку «Процессы» или «Подробности»

Прокрутите список процессов и обратите внимание на такие факторы, как высокая загрузка ЦП, большое количество памяти или непонятные имена процессов. Если вы обнаружите подозрительные процессы, это может быть признаком наличия вредоносного ПО.

Анализ подозрительных процессов: Если вы обнаружили подозрительный процесс, щелкните правой кнопкой мыши на нем и выберите пункт «Свойства». В открывшемся окне вы найдете информацию о процессе, включая его местоположение на диске. Если расположение файла вызывает подозрения или относится к неизвестной программе, это может сигнализировать о наличии взломанной программы или вируса.

Проверка подписи и разработчика: В свойствах процесса обратите внимание на раздел «Цифровые подписи». Если процесс имеет подпись от известного разработчика, это дает вам больше уверенности в его надежности. Однако, если процесс не имеет подписи или подпись является поддельной, это может быть показателем взлома или заражения вирусом.

Если вы обнаружили в диспетчере задач подозрительные процессы, необходимо принять меры для обезвреживания вредоносного ПО. Возможные действия включают в себя:

- Завершение процесса: Если вы уверены, что процесс является вредоносным, вы можете щелкнуть правой кнопкой мыши на нем и выбрать пункт «Завершить задачу». Однако, будьте осторожны, чтобы случайно не завершить важный системный процесс. Этот шаг лучше выполнять только при наличии уверенности в вредоносности процесса.

- Удаление программы: Если вы уверены, что процесс связан с вредоносной программой, вы можете попробовать удалить эту программу из системы. Для этого запустите Панель управления, найдите программу с подозрительным именем и выберите пункт «Удалить».

- Сканирование системы антивирусом: Независимо от того, опасен процесс или нет, всегда рекомендуется проверять систему с помощью антивирусного программного обеспечения. Выберите надежный антивирус и запустите полное сканирование компьютера.

В заключение, диспетчер задач может стать полезным инструментом для обнаружения взломанных программ или вирусов. Если вы заметили подозрительные процессы с непонятными именами или высокой загрузкой системы, следуйте описанным выше шагам для дополнительной проверки и защиты вашего компьютера.

Вывод: предотвращение дальнейших инфекций

Сегодня, когда в Интернете так много всего, предотвратить любую вещь может быть довольно сложно, но есть способы быть в безопасности. Мы уже рассмотрели многие из них в следующих статьях:

- Полное руководство по удалению вредоносных программ

- 7 советов здравого смысла, которые помогут вам избежать заражения вредоносным ПО

- Ваши социальные друзья заражают вас вредоносным ПО?

- 9 простых способов никогда не заразиться вирусом

- 3 главных способа заражения людей вирусом электронной почты

У вас было «удовольствие» удаления вредоносных программ с вашего или чужого компьютера? Если да, есть ли у вас какие-либо дополнительные идеи или истории успеха? Мы будем рады их услышать!

Кредиты изображений: Винтажный компьютер через Shutterstock, ноутбук со стетоскопом через Shutterstock, резервное копирование безопасно через Shutterstock, кабель Ethernet с запрещенным знаком через Shutterstock, высокий беспроводной сигнал через Shutterstock, красный запрещенный знак через Shutterstock, флеш-накопитель Rescue Usb через Shutterstock, зараженный компьютер next на незараженный компьютер через Shutterstock, электронная почта в Интернете открыта с помощью различных значков компьютерных вирусов через Shutterstock, сканирование на вирусы через Shutterstock, вирус, очищенный программистом через Shutterstock, записка, прикрепленная к пробковой доске с текстом «Сменить пароли через Shutterstock», контрольный список для компьютера безопасность через Shutterstock